10 个月前

浅谈社会工程学对网站危害 大量的黑客论坛的讲解,导致社会工程学攻击手法大量出现、传播、甚至普及危害了普通公民的权益所以,我们作为一个知情者,必须有义务来防止社会工程学的泛滥。更应传授社会工程学防范方法。 社会工程学伴随互联网的崛起是很正常的,为什么社会工程学手段能频频得手?防不胜防?这就是因为社会工程学的多样性、适应性、多变性。 1.当一个社工手法无法成...

10 个月前

一次对某扑体育的社会工程学检测 0x01 无聊在虎扑(hupu.com)闲逛,随手就查了下dns 发现是某名站点 对其进行了简单的信息收集 分析whois信息以及反查其拥有域名,得知域名的相关邮箱 0x02 找到客服伪造成虎扑工作人员进行交谈 而客服让我登陆修改 告诉她自己不是专门管理域名的人员 虽然晚上只有值班客服,但我还是让她添加了解析 第二天早...

10 个月前

什么是社会工程学攻击? 总体上来说,社会工程学就是使人们顺从你的意愿、满足你的欲望的一门艺术与学问。它并不单纯是一种控制意志的途径,但它不能帮助你掌握人们在非正常意识以外的行为,且学习与运用这门学问一点也不容易。 它同样也蕴涵了各式各样的灵活的构思与变化着的因素。无论任何时候,在需要套取到所需要的信息之前,社会工程学的实施者都必须:掌握大量的相关知识基础、...

10 个月前

防范黑客社会工程学攻击常用手法 前言:这是我写给完全完全不懂社会会工程学的小白写的,一个学习之路,但是有兴趣的也可以去看看我推荐的书籍,即使看过也好!社会工程学其实并不神秘,因为它处处在我们身边,想学会它很容易,但是要彻底学透它却不容易。今天我从一点都不懂的小白说起,如何一步步成为优秀的社会工程师,在这里你需要的是阅读时间和实践实践,就是靠阅读实践成就社...

10 个月前

从电影《防火墙》看黑客的社会工程学 注意: 这不是小说请认真阅读完。 《防火墙》Firewall 简介:哈里森-福特饰演一位国际银行保安主管,掌控银行的安全系统。犯罪份子绑架了他的家人,走投无路的福特,发誓要救回妻子和孩子„„“防火 墙”就是这场正邪大战的关键„„ 名词解释:黑客的社会...

10 个月前

网络安全中的社会工程学 社会工程学(Social Engineering),一种通过对受害者心理弱点、本能反应、 好奇心、信任、贪婪等心理陷阱进行诸如欺骗、伤害等危害手段,取得自身利益 的手法,近年来已成迅速上升甚至滥用的趋势。那么,什么算是社会工程学呢? 它并不能等同于一般的欺骗手法,社会工程学尤其复杂,即使自认为最警惕最小 心的人,一样可能会被高明的社...

10 个月前

链接https://pan.baidu.com/s/14cb4zaORkbCRpqCAhpYWnw密码:nvf5 这是扫描版的第2本书,蛮难得。有网友把书扫描成了PDF,我把链接整理出来,现在把链接分享出来,大家将就着看(多多看书对自己思维上是一个小提升),应该很久见不着我更新公众号了,不说了我滚去看书去了。

11 个月前

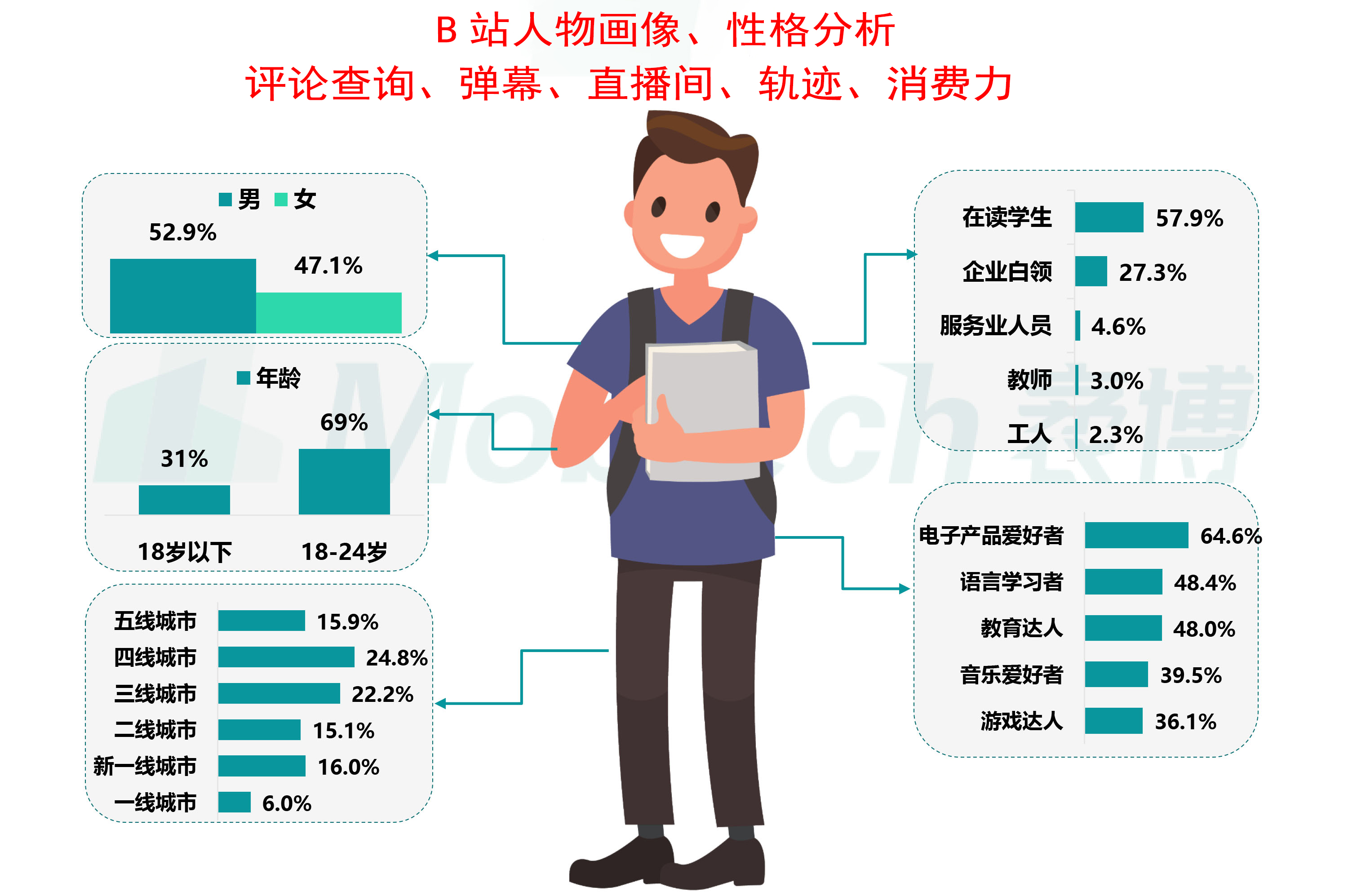

【全网独家】熊猫云搜、贴吧、网易云、B站评论、微博搜索

11 个月前

寄语:愿天下有情人终成眷属

11 个月前

关键词:B站评论、弹幕查询、人物画像,轨迹,性格分析

12 个月前

软件版本:v3.4软件语言:简体中文软件大小:23.82M软件性质:绿色脱壳版运行环境:WinXP / Win2000 / Win2003 / Win7 二代身份证 (复印件) 制作软件,用这个可以给游戏发了.......具体的用途你们知道,就不多说了! 另把照片格式改成 bmp ,倒入到目录内的 bmp 目录就可以。 首先声明:本模板和字体,不能用于非法用途,否则后果自负,特此通告!下载地址: 2dsfzset.rar

![[有奖问答]公安社工学在网络追踪中的应用 [恭喜0749orz获奖]](/content/uploadfile/202503/49021741340980.jpg)

1 年前

各位阔阔,你们是否还敢狂呢?你们想过狂完了会有什么后果么?呵呵呵~~看完之后还狂么?呵呵呵~~~ 本期有奖问答问题:文章里的华×微薄和qq帐号是多少?第一个答对者奖励1WB safe121 (www.safe121.com重開【조선민주주의인민공화국평양직할시평안남도중앙양수기공장】回收懸賞帖金幣,收40%服務費) 白帽子 | 2014-05-01 06:56

1 年前

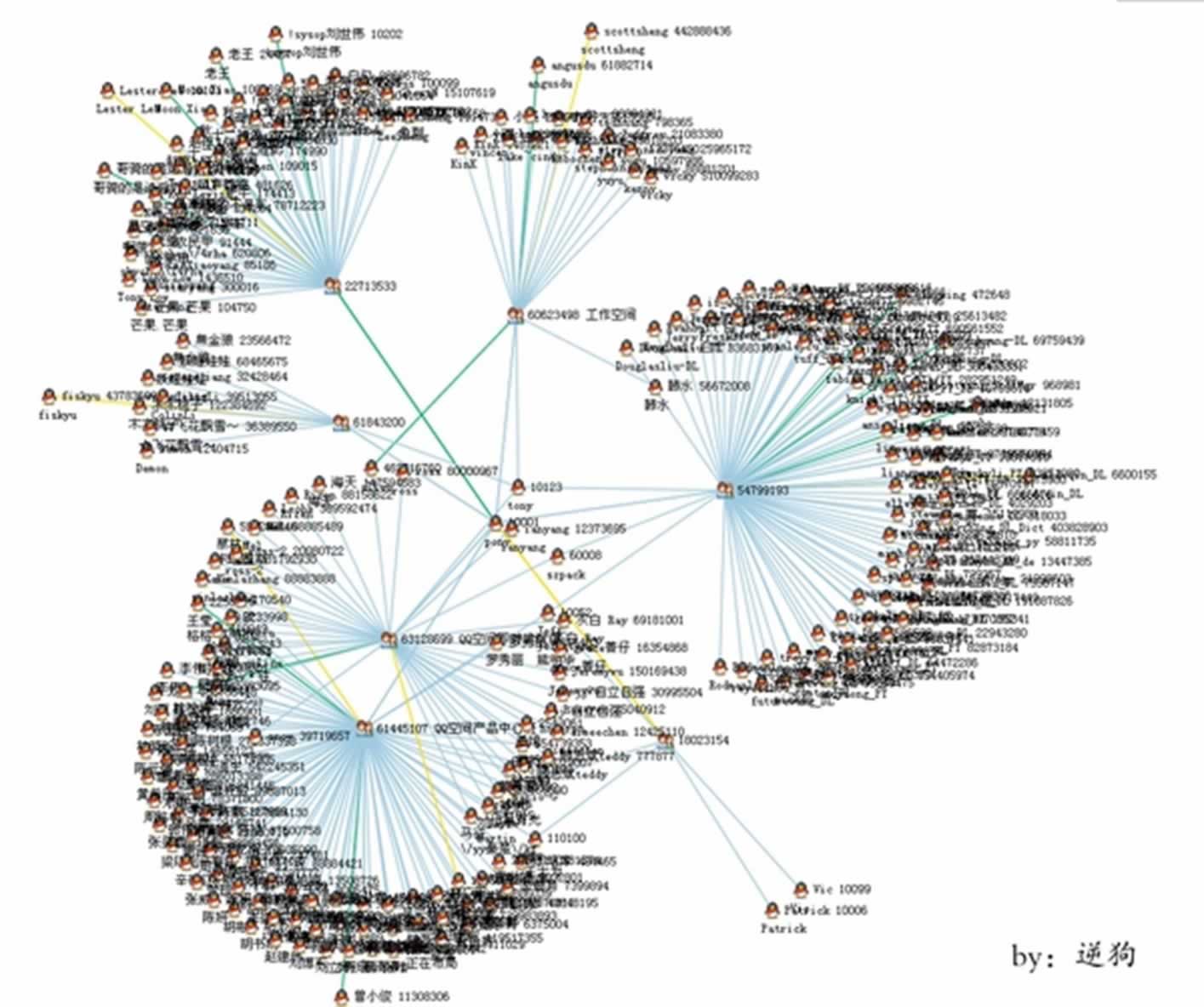

本文作者:逆狗,发表于知乎,经作者同意,转贴到本站,从回答形式改为文章形式,所以略有删改. 1、社工库真实存在,并且其恐怖指数远超于你我的想象……2000万开房数据也就算了,银行流水都能查出来,而且现在交叉推算,普通人的密码对拥有庞大数据库的人来说视若无物。我的圈子里有人一直在做网络信息安全方面的事情,有一个怪癖的大神(姑且称之为X)连续十年在完善他的社工库,目前已经有6亿条200多个G的数据,包括姓名、身份证、卡号、密码、住址、联系电话。而我通过和他聊天还知道,还有比他更厉害的大神,社工库比他更完善的大神,收集了差不多中国10亿人口的数据。我试着在X的社工库搜索自己常用的账号,天涯、QQ、电玩巴士、网易邮箱的密码全部已经被破解成明文在他的社工库里面。然后他告诉我如果他想拿到一个人的账号,比如百度账号,他只需要搜索出这个人的相关资料,然后通过密保问题、找回密码等申诉,因为他的资料准确性很高,所以只要弄,基本上都能获得密码。是不是细思极恐……最最关键的是:这些拥有社工库的人数据都存放在国外的服务器上,在国内是无服务器、无备份、无纸化、无U盘,就算警察查水表,也并没有什么卵用,甚至说,实名举报,都无法获得有力的证据。 2、如果真的存在,对于利用这个数据库的企业来说,是不是非法(我觉得是),以后暴露出来对他们有什么影响中国目前对于这方面的法律并不完善。我就说三种企业,第一移动网络运营商,第二阿里巴巴,第三快递公司。如果,我是说如果,我获得移动网络商的客户资料,就可以得到用户的姓名和电话。并且可以精确到地区,只要稍加弄一下,就可以获得GPS定位的资料。如果,我是说如果,我入侵阿里,就可以从注册ID的数据库里面获得用户的姓名、电话、具体地址、常用密码,甚至是银行卡卡号和密码。快递公司不用谈啦,这个是最最最不安全的,也是获取姓名、地址最简单的社工库。以前有中介公司直接就找快递买单元住户的姓名电话,2元一条,精准度在90%以上,你手机的骚扰电话就是这么来的。 这些几乎都是已经明摆着的事情,从电话实名认证、支付宝实名认证、实名发快递开始,就注定了你的个人资料(姓名、身份证号、电话)等,会被收录到一个数据库当中,在互联网里面流浪,或许今天它安安静静地躺在某公司的服务器里面,但是明天它就可能被拷贝或下载到了另外一台电脑。当年陈老师不也是没有想到,一个修电脑的竟然…… 3、这个如果真的存在,我觉得最近阿里的十年账单问题简直是小巫见大巫,普通好奇心比较强的人有能够去接触这个库么(例如私家侦探找资料)马云在互联网界算是一个另类奇葩,互联网枭雄四起,马化腾李彦宏之类的,谁人不知道数据库的重要性?“殊不知腾讯QQ,一直在悄然采集用户行为习惯,后台监控用户操作”(注明:本人对此句引号内画横线内容不负任何法律责任,纯属引用360的说法)在腾讯,你以为你无法查到的,并不是无法找到了。我曾经取过一个脑残网名,敲了回车之后又觉得不太好,于是当场又更改了,这个只存在了十秒不到的网名,居然也在别人的社工库搜索出来了。殊不知你才刚刚百度了一下,充气娃娃是什么,等你打开购物网站,第一页的推送就出现了某冰某予同款?你敢说百度没有采集你的搜索习惯?百度还会自动分析你喜欢点的搜索结果,我喜欢吃一个饭馆的菜,在百度地图里搜了几次这个菜馆,后来在百度搜索里面这个饭馆老排在第一页,然而我朋友搜却要翻几页才有。这难道不是非人为地”社工了”我的饮食爱好? 然而马云的起点多高?马化腾和李彦宏这些年轻人,老是想搞个大新闻,可我们马云爸爸呢?早就和奥巴马谈笑风生!题主可能并不知道淘宝的千人千面,更不谈阿里云和万网了,这个问题就不深聊了。 4、这个在民间存在,天朝官方是不是有更详细的……中国的国家机关庞大而臃肿,但是你不要以为这只是一个花拳绣腿的胖子。你要知道,除了少部分不出世的鬼才,大部分勤奋好学天赋超群的人才都是被国家相关单位和机关收录了,偶尔你去相关部门办个证啥的看人家动作慢效率低,但那只是前台工作人员好吗,后台的技术性人才还是很厉害的。比如,中国的身份证查询系统,通过身份证号码,就可以查出这个人的学历学籍居住地、最近的开房记录、最近的上网记录、犯罪记录、考试记录、行车记录,等等等等……但是说过了,中国的国家机关庞大而臃肿,因为人实在是太多了,有时候很多信息的得不到及时的更新。虽然我只要在派出所刷一下身份证就能看到我的婚配状况,但是我仍然需要回到地方派出所开一张单身证明才能买房,这种操蛋事情很多人都碰到过。 总而言之,跨省开门查水表你怕不怕? ====================================================可能以上我说了太多文字,看起来比较累,也丝毫没有说服力。所以,不如来作一下死吧。 众所周知,BAT乃是目前中国最顶尖的互联网三大巨头,互联网顶尖的人才、团队,都集中在这三大巨头里面,这些杰出的顶尖的人才,都拥有国内领先的互联网技术、互联网思维,毫不客气的说,这些大巨头里的小兵,放在小企业里,也是能扛大鼎的人物。那么问题来了,如果你是一个HR,或者是一个猎头,如何挖掘或获得这些大巨头的核心成员资料,方便挖掘人才(挖墙角)。 拿腾讯举例吧。目前网上早已公开化的信息,就是: 1号人物:马化腾 网名:pony QQ:10001 腾讯公司总裁CEO2号人物:张志东 网名:Tony QQ:10002 腾讯公司技术总监CTO3号人物:曾李青 网名:kney QQ:10003 高级执行副总裁兼首席运营官4号人物:陈一丹 网名:Charles QQ:10004 高级执行副总裁兼首席行政官5号人物:许晨晔 网名:daniel QQ:10009 高级执行副总裁兼首席信息官CIO6号人物:曾振国 网名:Patrick QQ:10006 高级执行副总裁兼首席财务官7号人物:小光 网名:free QQ:10007 腾讯技术部经理 网络总管8号人物:夜猫 网名:nightcat QQ:10008 早期的腾讯公司的技术开发人员 这些创始人一类的人物,肯定是难以挖动的。(除非你是国际一线企业,其实这些大佬大部分离开腾讯的话只能是自己创业,比较菩萨太大没那么大的庙) ※ 由于QQ群的数据库已于2013年底被脱裤,QQ群的社工库里面收录了2013年以前的所有群成员、QQ号、QQ昵称、QQ群关系的数据。 马化腾的社工结构图 于是我们来社工一下马化腾的QQ群关系,得到下图。没错,我们可以清晰地看到,马化腾截止到2013年年底,参与或拥有过的QQ关系群,而且能从群数据里准确地看到其他群成员的QQ号和昵称资料。 大家肯定也有加入过工作群或者生活群的经验,很多时候为了方便分辨,都是用的实名昵称,很明显,在【QQ空间产品中心群】里面,大多数人都是实名的。 所以,如果你是一个猎头,这时候知道该怎么做了吗?(卧槽,我会不会说太多了!)(我得声明一下:以上图片皆来自互联网,我不知道他们是怎么产生的!本人不负任何法律责任,谢谢。) 哦,对了,顺便提一下QQ密码的社工库,也是那一年,QQ密码的社工库也发生了小规模的脱裤。 很多密码还是加密的,但是大多数都已经是破解了的,破解成明文的密码哦!然而你就算知道了马化腾的密码也没什么卵用。 我只是想说:※ 社工库里连马化腾的密码都收录了,你以为你的密码有多安全吗?? 相关阅读:黑客和隐私(一)前言 安全 隐私 黑客

1 年前

我敢肯定大家一定听说过Leakedsource吧?如果没有的话,我建议大家搜索一下这个网站,你一定可以找到关于该网站的很多信息。简而言之,它就是一个Web服务器,我们可以通过服务器提供的API接口来搜索数据库内容。该网站所能提供的数据量非常的惊人,他们声称自己有两百万个数据库,并拥有超过22.9亿条数据记录,而且数据量仍在不断增加,但谁知道这是不是真的呢?他们也许真的有这么多数据库,但事实的真相还是要靠我们自己去发现,于是便有了下面这个故事… 2016年10月11日,该网站更新的最近20个收录的泄密网站及泄密数据量(加粗部分为千万级别以上泄密) Evony.com (Main) – 33,407,472 users Zynga.com (Community) – 4,932,930 users PakWheels.com – 674,775 users GameVN.com – 1,373,412 users Devil-Group.com – 29,689 users RPG.net – 132,430 users FeverClan.com – 58,259 users PngClub.com – 198,993 users ATBForum.com – 154,806 users AarinFantasy.com – 434,851 users FijiLive.com – 143,026 users ExileMod.com – 71,223 users ComicBook.com – 52,734 users Trillian.im – 78,887 users QIP.ru – 33,383,392 users Rambler.ru – 98,167,935 users Btc-E.com – 568,355 users BitcoinTalk.org – 499,593 users Last.fm – 43,570,999 users Dropbox.com – 68,680,737 users 最初,一位名叫“Chris Poole”(@ codingplanets)的用户在pastebin上发表了一份帖子(http://pastebin.com/vZ043Q4u),并在帖子中声称自己成功入侵了Leakedsource.com的两台网络服务器。他不仅在其网络系统中发现了该网站用于记录用户搜索信息的日志,而且还发现该网站的支付系统中存在安全问题。除此之外,他还获取到了该网站用于存储用户资料的数据库内容。 这张pastebin的帖子发布于当地时间2016年10月10日,标题为《Operation leakedsource》。攻击者在这张帖子中详细讲述了自己如何一步一步入侵Leakedsource.com的网络系统,并获取到数据库存储数据的过程。除此之外,攻击者还晒出了他们所发现的部分数据,并且还在整个叙述过程中加入了一些评论和注解。 根据攻击者的描述,此次数据泄漏事件貌似是从一次简单的NMAP扫描开始的,攻击者扫描到了某个开放端口之后便使用了包含大量密码的密码字典来对服务器的SSH密码进行暴力破解。等待了好几个小时之后,暴力破解终于完成了,而爆破结果使得Chris可以轻易地获取到该网站服务器的访问权限。接下来,Chris便开始搜索服务器中存储的MySQL数据库凭证。最终他成功找到了这些数据,并且还发现了一个包含三十多万条会员信息的数据库。毫无疑问,Chris当然会把这些信息全部下载下来。 Chris在帖子中说到:“没错,我的确在该网站服务器中发现了一个包含有三十多万条用户信息的数据库,其中包含有用户的电子邮箱地址、密码、用户名、最后登录日期、以及会员等级等数据。” 攻击者声称,当他成功入侵了该网站的第一个服务器时,他曾尝试使用“CD”命令来列出服务器主机databases目录下的数据内容,但是当时服务器却崩溃了。当然了,对于保存有大量文件的系统而言,这种情况是十分常见的。除此之外,在他使用WinSCP来导出数据库时,花了十二个小时的时间却只导出了大约9%的数据库数据。由此看来,该网站的数据量确实非常的大。除此之外,攻击者还发现Leakedsource.com一直都在记录用户所有的搜索行为,这就非常的尴尬了。 攻击者在帖子中表示:“他们会将用户的搜索信息记录在网站日志中,其中包括用户的搜索细节、搜索时间、用户名、密码、盐值、以及哈希。” 攻击者的这一发现使得整个事件变得更加有意思了,曾经使用过这个系统的用户可能会对此表示愤怒。但是攻击者也表示,他们已经使用“rm –rf’d”来将该目录彻底删除了。整整三百多万条搜索记录被删除了,想必Leakedsource.com真的是要哭了吧?如果你这样想的话就说明你真是太天真了!就在几分钟之后,Chris就发现该网站的服务器会将日志记录发送给一台google服务器。于是乎,Chris便使用之前所获取到的凭证来对这一服务器进行了检测,结果很明显,他成功地登录了这台google服务器。 整个检测过程中,数据库的数据正在一点一点地下载下来。而此时Chris打算对该网站的API系统进行一次扫描,他仅仅使用了一个简单的grep命令便得到了一个非常重要的发现:该网站不仅缺乏安全保护机制,而且就连他们的支付系统都存在非常严重的安全问题。都涉及到金钱了,Leakedsource还不认真对待,真的是够了! 在对第二台服务器所连接的google服务器进行了分析之后,Chris发现有三个stresser站点正在同时使用这台服务器。 http://networkstresser.com https://exitus.to/ https://webstresser.co/ 结语 我们可以在帖子的结尾部分看到一份声明,Chris在这份声明中解释了他为何要进行此次入侵。他在帖子中写到:“我为什么要这样做?其实也没有非常复杂的原因,我只是做了一件大家都想做的事情,每个人都想知道这个网站所提供的服务到底合不合法。这个网站到底是不是美国联邦调查局用来逮捕黑客的呢?就此看来,阴谋论者的这一看法也就显得十分愚蠢了。话虽如此,但是我曾经也见到过美国联邦调查局使用其他更加奇怪的方法来抓捕黑客,所以这也并不会让我感到惊讶。” 除此之外,Chris还在Twitter上发表了一份声明,并表示他将会在近期将泄漏数据公布出来。 这则消息被曝光之后,想必有很多人都会坐在电脑面前等着Chris将泄漏数据公布出来吧?除了在pastebin上发帖,Chris还单独制作了一个名为“leakedsource.cf”的网站(http://leakedsource.cf/),并在该网站中提供了与pastebin帖子相同的内容。

1 年前

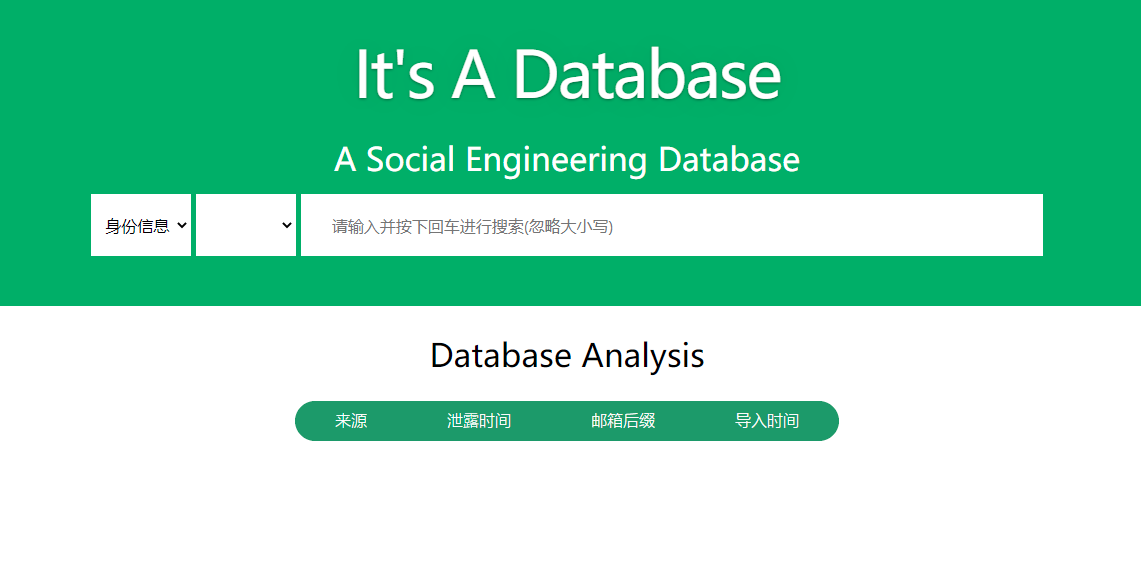

Social Engineering Database Backend Using language: python 3.5 Using database: MongoDB Requirements: pymongo, flask, Flask-RESTful 安装 源码安装 本地安装配置mongo,数据库名为socialdb info个人信息表 person账号密码表 前端npm install ,在dist/serverConfig.json修改配置后端接口地址 后端安装python依赖,python3 -m pip install -r requirements.txt。python3 api_main.py启动后端接口 docker部署安装 直接从Docker Hub pull 镜像 sudo docker push kalagin/socialdb_vue_flask:v1.4 宿主机启动mongo服务 运行镜像 sudo docker run -ti -p 80:80 -e MONGODB_URI=mongodb://192.168.32.132:27017 -d socialdb_vue_flask:v1.4 MONGODB_URI填自己的mongo地址,不是127.0.0.1,而是宿主机内网地址 进入docker CONTAINER sudo docker exec -it CONTAINER_ID bash cd ../client/dist/ #修改serverConfig.json文件中baseUrl,直接ip/域名/api即可 exit 重启CONTAINER sudo docker restart -it CONTAINER_ID 访问宿主机80端口 Frontend Using vue.js Requirements: axios, echarts Frontend Preview Make it better SQL query not safe enough. Inefficient SQL query. Backend interface limit. Frontend search waiting layout. socialdb_vue_flask_n... Github链接:https://github.com/wdsjxh/socialdb_vue_flask_new

1 年前

社工库查询API(社工库查询号信息) 本文目录一览: 1、社工库怎么用 2、社工库软件靠谱吗 3、搜云社工库能查到什么 4、社工库免费查询是什么 5、社工库微信号查手机? 社工库怎么用 社工库是查询泄漏密码,能够及时发现密码安全问题;加强密码保护 打开社工大师,点击查老密功能 打开老密查询后,在编辑框内输入你要查询的账号;然后点击查询 列如查询账号:10000 红框内的就是查询泄漏密码结果,请参考这些内容对比您的账号是否泄漏;如果存在请立即修改密码加强保护! 社工库软件靠谱吗 社工库软件比较靠谱。 社工库查询工具官方版是一款专业的查询软件。 社工库查询工具最新版拥有提供任意发件人发送Email邮件功能,伪造发件人发送邮件发送可以通过填写收件人、发件人、邮件主题、邮件内容。社工库查询工具官方版界面简洁,操作简便,易于上手,用户可以放心使用。 搜云社工库能查到什么 社工库对于查询qq号码和手机号有较好的效果,需要时可以直接利用以上几个社工库进行查询。 社工库是黑客与大数据方式进行结合的一种产物,黑客们将泄漏的用户数据整合分析,然后集中归档的一个地方。 这些用户数据大部分来自社工库论坛上,黑客们脱库撞库获得的数据包,包含的数据类型除了账号密码外,还包含被攻击网站所属不同行业所带来的附加数据。 社工库免费查询是什么 社工库查询工具软件特性 社工库查询工具是一款社工库查询QQ申诉老米大全软件,社工库查询工具软件的功能还是很强大的,应该对于喜欢单反的用户应该还是有点用处的,也测试了一下确实可以查询到一些老米,但是有的是加密的,不能查看完整。 社工库查询工具是一款绿色免费的、功能强大的泄露密码查询工具。该软件可以通过模糊查询和精确匹配的方式,通过搜索用户名和注册邮箱或其中附带的关键字,帮助您查询到它人泄露的密码,也可以查询自己的密码是否被泄露,方便修改。 功能特色 1、可以用模糊查询来寻找他人可能泄密的账号,并不需要输入他人账号全称; 2、可以用精确匹配来查询自己的账号、邮箱是否存在泄密危机; 3、集成了QQ群关系、身份手机、开房查询、数据查找等其他查询功能; 4、继承了MD5加密、邮件伪造、贴吧搜索、密码生成等实用小工具; 5、这款密码泄露查询工具只能查询网上泄露出来的账号密码,不具备破解密码功能。 社工库微信号查手机? 可以查询手机QQ密码。 社工库手机号码查询系统是一款非常强大的密码查询工具,通过查询手机号就可以查询到自己的互联网上的密码时候泄露,方便你及时修改。 社工库是黑客与大数据方式进行结合的一种产物,黑客们将泄漏的用户数据整合分析,然后集中归档的一个地方。这些用户数据大部分来自社工库论坛上,黑客们脱库撞库获得的数据包,包含的数据类型除了账号密码外,还包含被攻击网站所属不同行业所带来的附加数据。防御方式,社工库是黑客的一种攻击方式,但是和其他的网络攻击方式来说,社工库也有属于他的防御方式。最初各大服务商均使用通过用户IP地址的归属地进行判断,异地登陆的进行防御,但是在互联网速度发展的时代,很多时候发现这种方法并不能很好有效的去进行防止用户账户被盗的情况。

1 年前

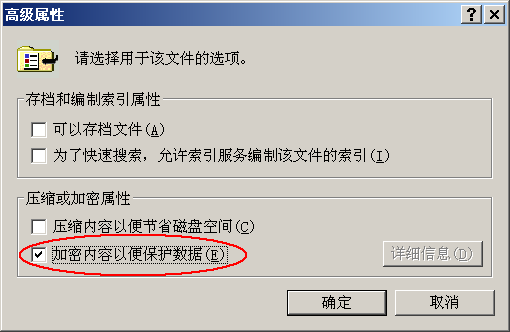

文件加密的扫盲介绍 文章目录 ★引子★文件加密的重要性★使用“压缩软件”★使用 EFS(文件系统级加密)★专业的文件加密软件 ★引子 上一个帖子点评了爱国愤青关于拉登同学的几个误区。话说美国佬把拉登灭掉之后不到一星期,从拉登老巢缴获的电脑资料,就开始在美国政府的网站曝光了(比如拉登的生活录像)。另据美国某安全官员说,缴获的电脑资料之多,抵得上一个小型图书馆。单从这点可以判断出:拉登同学对自己手头的存储设备(比如硬盘),没有进行【足够强度】的加密处理。这令俺很吃惊啊!——堂堂的恐怖大亨,竟然连这点常识都没有啊?! 想当年,陈冠希同学就是因为疏忽了数据加密,导致艳照满世界流传,不光搞臭了一堆女明星,也造福了无数男网民。这回,基地组织估计要步陈同学的后尘了——区别在于,这次倒霉的是基地组织的残余势力,受益的是美国情报机构。 ★文件加密的重要性 有些同学以为,自己既不是影视明星,又不是恐怖分子,不需要采用文件加密之类的工具,那就大错特错啦。下面俺来大致聊聊,文件加密的用武之地。 ◇防范失窃 这年头,笔记本电脑、平板电脑越来越流行,而这类便捷的移动设备,也增加了丢失的概率。一旦你的移动设备丢失,存储在上面的个人敏感信息就有暴露的风险。比如用浏览器保存的登录口令、邮件客户端存储的私人邮件、等等。如果你的敏感信息是加密的,失窃后的风险就大大降低。 ◇保存个人隐私 很多人的家用电脑,都是几个家庭成员共用的。你可能会有一些个人隐私的信息,不希望被其他家庭成员看到。比如你上网下载的毛片、艳照、等,多半不希望被你父母或子女看到。这时候,文件加密就可以防止你的隐私外泄。 ◇加密备份数据 很多同学把电脑中的数据备份到移动硬盘上。有些同学觉得放家里的移动硬盘还不保险(万一家里遭火灾,一样废掉)。正好近2年,"云"的概念炒得很热。所以,那些忧患意识很强的同学,就开始考虑用"云存储"(俗称网盘)来做异地备份。 一旦你把数据备份到"云端",就得考虑加密问题了。假如你用的是国内公司提供的网盘,那你一定得小心。因为党国是很关心屁民的隐私滴(具体的原因,你懂的:)。如果你把数据备份到国外的网盘,也未必安全。这不,连大名鼎鼎的Dropbox,最近都曝出数据安全的丑闻(懂洋文的同学,可以看 Wired 网站的爆料)。 ◇对付六扇门的人 前几种情况比较常见,俺再介绍一种比较少见的情况。 假如你跟俺一样,经常在网上恶毒攻击;或者你是一个、或者你是一名黑客;......那么,你有可能会被的六扇门盯上。如果你的身份是公开的,或者、、追踪到了你的真实身份。那么,这些、、的走狗就有可能搜查你的住所,没收你的电脑。然后,通过你电脑中存储的资料,定你的罪,或者再牵连出其他人。 关于这种情况,俺在《如何隐藏你的踪迹,避免跨省追捕》系列教程中,已经有介绍。当时提及的几个注意事项,就包括了电脑存储设备的加密问题。不过捏,当时没有详细介绍加密工具的使用细节。所以,今天俺会把这部分补上。 接下来,俺把几种常见的加密方式介绍一下,并分析各自的优缺点。 ★使用“压缩软件” 俺发现很多人(尤其是技术菜鸟),首先想到的加密方式,就是把敏感文件用压缩工具(比如 7zip、WinRAR)压缩一下,并设置一个口令。 ◇优点 优点1——【不】需要额外安装软件 压缩软件几乎是装机必备的软件。因此,使用这种方法,多半不需要额外安装其它软件。 优点2——便于备份 可以把压缩文件 copy 到任何地方,只要知道口令就能打开。 ◇缺点 缺点1——加密强度【没】保证 压缩软件的强项是压缩,而不是加密。有些压缩软件,本身的加密强度不够,还有些压缩软件(比如早期的 WinZip),加密机制有缺陷,会导致攻击者轻易破解。 缺点2——查看文件不方便 每次要查看加密压缩包里的文件,都需要先解压出来,看完再删除。非常麻烦! 缺点3——查看文件容易泄密 如果你解压并看完之后,忘记删除敏感文件,就有泄密的风险。 即便你的每次看完都对敏感文件进行【彻底删除】,也还是不保险。因为很多压缩软件在解压时,会先解到系统的临时目录。而压缩软件在使用完临时目录后,仅仅进行简单删除,而不是【彻底删除】。这样的话,敏感文件的内容有可能还在磁盘上。专业人士通过反删除工具,还是有可能恢复出来。 缺点4——功能非常有限 用压缩软件加密,无法加密整个分区,无法加密某些系统文件(比如 Windows 的虚拟内存文件)。 ◇小结 用这个方法来加密自己电脑中的大量文件,显然是不方便的。如果你要给朋友传递一些需要保密的文件(但是密级又不是很高),或许还可以用一用。 ★使用 EFS(文件系统级加密) 稍微懂点技术的用户,可能会选择 EFS 来加密文件。 所谓的 EFS,就是把加密功能集成到文件系统中。通常,EFS 都是跟操作系统用户绑定的。某个用户加密的文件,只有该用户能看。也就是说,只要你能用此用户登录到系统中里,也就可以打开 EFS 加密的文件。考虑到 Windows 系统的用户居多,以下仅介绍 Windows 的 EFS。 对于 Windows 系统而言,从 Win2000 开始,就支持 NTFS 文件系统,也就具有了 EFS 的功能。你只要查看某个文件的属性,在“属性”对话框中点“高级”按钮,即可看到如下的“高级属性”对话框。勾选“加密内容以便保护数据”,即可完成对该文件的加密。 ◇优点 优点1——【不】需要安装额外的软件 只要你的文件分区是 NTFS 格式,就可以使用 NTFS 的 EFS 功能。 优点2——加密强度有保证 俺没有仔细研究 NTFS 的 EFS 的加密机制。不过捏,像微软这种级别的公司,搞出来的加密机制,强度是不会太弱的。 优点3——查看方便 由于 EFS 直接集成到文件系统,因此你查看加密文件跟查看普通文件,没有任何区别。 ◇缺点 缺点1——太依赖于当前系统 EFS 的一个主要缺点,是太依赖当前的系统。如果你没有导出密钥,一旦系统重装了,那你就无法再访问被 EFS 加密的文件了。即便你用同样的安装盘重装,安装的时候使用同样的用户名和口令,也不行。更加神奇的是,即便你事先用 Ghost 把原来的系统分区克隆出来,再恢复回去,那些 EFS 加密过的文件,也【不】可用啦! 缺点2——【没有】独立的认证方式 前面提到了,EFS 依赖于操作系统本身的用户认证。如果你和家人共用一台电脑的【同一个系统用户】,那这种加密方式形同虚设。 缺点3——备份密钥的麻烦 比方说,你把某个移动硬盘的文件用 EFS 加密。如果你希望在另外一台电脑上也能查看该 EFS 加密的文件。那么你必须先在加密的那台电脑中把秘钥导出,然后在第二台电脑导入。具体的操作步骤极其麻烦。如果你打算重装系统,也要搞这套复杂的秘钥导出步骤。(经网友在评论中提醒,从 Vista 开始,密钥的导入/导出步骤简化了很多) 缺点4——【无法】跨操作系统和文件系统 比如 NTFS 的 EFS,显然只能用于 NTFS 分区,FAT 分区(FAT16、FAT32)用不了。 另外,Windows、Linux 都有各自的 EFS 加密功能,互相之间是不能混用的。比如你一台 Windows 和一台 Linux,想在这两台电脑之间共用一个 U 盘,那 EFS 加密的方式就行不通。 ◇小结 EFS 的方式,对于防范电脑失窃,还是蛮方便滴;但对于另外几种用途,EFS 就【不】太方便啦。 &#补充说明一下:自从 Vista 开始,Windows 内置了另外一种文件加密机制——BitLocker。它比传统的 EFS 有更多优点:增加了多种认证方式,用户界面更友好。但是,仅能用于 Vista 及之后的 Windows 系统,而且对具体的版本还有限制(据说仅限于 Enterprise 版和 Ultimate 版,不爽)。 &#不过,俺把 BitLocker 归类到"专门的文件加密工具",后面会介绍。 ★专业的文件加密软件 从前面的介绍可以看出,上述这几种方式,都有不少缺点。有些缺点还很要命。现在,俺要介绍今天的重点——基于专门的文件加密工具进行加密。 ◇根据加密对象分类 根据被加密对象的不同,大致有如下几种加密类型。有些加密工具,可以同时支持其中的几种。 1. 针对文件/文件夹的加密 这种好理解,就是可以选择某几个文件或目录,然后对其进行加密。每一个文件/目录,都可以设置单独的认证信息(通常用口令)。 以文件/目录为单位进行加密,一旦文件/目录的数量多了,管理起来不方便。 2. 针对物理硬盘的加密 这种方式,就是把整个硬盘,或者硬盘的某个分区进行加密。如果你想访问该硬盘或者分区,需要通过认证(通常是输入口令)。认证之后,该硬盘可以像普通硬盘一样使用了。因此,即便别人拿到你的硬盘后(比如电脑被偷),也得不到被加密的数据。 比如前面提到的 BitLocker 就支持物理硬盘的加密。 3. 针对虚拟硬盘的加密 这种方式,说起来比较复杂。 你可以通过加密软件,创建出一个虚拟硬盘。这个虚拟硬盘其实对应到一个你物理硬盘上的一个文件。你往这个虚拟硬盘上写入的数据,(经过加密之后)都存储在这个文件中。你创建的虚拟硬盘有多大,这个数据文件就有多大。 在使用上,这种方式跟加密物理硬盘类似。要先通过认证才能使用。认证之后,就跟普通的硬盘没啥区别了。你一样可以对它进行分区(虚拟硬盘上的分区,就是虚拟分区),一样可以在上面安装软件。 上述3种方式,俺比较喜欢"虚拟硬盘/虚拟分区"的方式。虽然加密物理硬盘和加密虚拟硬盘,在使用上没啥明显区别。但是虚拟硬盘只是一个数据文件,备份很方便。还可以把这个数据文件放在U盘上,在多台电脑之间公用——就像移动硬盘一样。 ◇根据是否开源分类 有些加密工具是开源的,有些是闭源的。 显然,开源的比较爽。因为源代码开放,可以确保软件中【没有】暗藏后门,可以确保加密机制【没有】太明显的弱点。而且,开源软件通常也是【免费】滴。 ◇根据加密算法分类 有些加密软件使用“公开算法”,有些则使用“私有算法”。 略懂密码学的网友应该晓得——【公开】算法比较靠谱。毕竟,公开算法(尤其是那些知名且使用广泛的)是经过许多密码学大牛严格论证滴,确保其【算法设计】没有明显的缺陷。 ◇如何选择? 那如何选择文件加密工具捏,俺觉得如下几点要注意:1. 知名度高,口碑好2. 有较多的用户使用3. 支持主流加密算法4. 最好支持虚拟加密盘5. 最好是免费且开源6. 最好支持多种操作系统 考虑到有不少网友留言,让俺推荐一款加密软件。于是专门写了一个帖子推荐 TrueCrypt。若干年之后,又把“TrueCrypt 教程”写成一个系列。 补充说明: 虽然 TrueCrypt 开源项目已经在2014年死亡,但是它的替代品(VeraCrypt)【完全兼容】TrueCrypt 原有的功能。另外,Linux 社区的 LUKS(dm-crypt)也已经兼容 TC 加密盘格式。所以,大伙儿可以继续使用 TC 格式的加密盘。 ◇小结 如果你选择的加密工具足够好,那么,前面提及的通过压缩软件或EFS加密导致的各种麻烦,大都可以避免。反之,如果你选择的工具不好,不光容易泄露敏感数据;万一工具的质量没保证(比如软件有Bug),还会损坏你的数据,导致你的敏感数据丢失。俺博客上,和本文相关的帖子(需翻墙):《文件备份技巧:组合“虚拟加密盘”与“网盘”》《如何用“磁盘加密”对的【取证软件】和【刑讯逼供】,兼谈数据删除技巧》《TrueCrypt 使用经验》(系列)《扫盲 VeraCrypt——跨平台的 TrueCrypt 替代品》《扫盲 dm-crypt——多功能 Linux 磁盘加密工具(兼容 TrueCrypt 和 VeraCrypt)》《扫盲 Linux 逻辑卷管理(LVM)——兼谈 RAID 以及“磁盘加密工具的整合”》 版权声明本博客所有的原创文章,作者皆保留版权。 转载必须包含本声明,保持本文完整,并以超链接形式注明作者编程随想和本文原始地址:https://program-think.blogspot.com/2011/05/file-encryption-overview.html

1 年前

社会工程学科普 一、社会工程学板块 二、社会工程学是什么? 社会工程学-维基百科 - Panda So 什么是社会工程学? - Panda So 作者: Aranza Trevino 扫盲“社会工程学”:基本常识 - Panda So 扫盲“社会工程学”:攻击手法之【信息收集】 - Panda So 扫盲“社会工程学”:攻击手法之【假冒身份】 - Panda So 扫盲“社会工程学”:攻击手法之【施加影响】 - Panda So 扫盲“社会工程学”:【综合运用】举例 - Panda So 扫盲“社会工程学”:你该如何【防范】? - Panda So 三、社会工程学怎么防御 四、社会工程学工具合集 社工思维导图【高清】 - Panda So 熊猫社工XSS、搜索-爱与和平 (panda.tw) 社会工程猜密码生成器-在线猜密码 - Panda So 一个访问网址就能偷拍你的网站照妖镜教程及源码 - Panda So 匿名消息追踪、坦白说解密 (panda.tw) 符合渗透测试爆破的11位手机号生成 - Panda So 无忧信息探针 - 专业查询好友个人信息 (wycb66.com) 小华信息探针IP - 专业查询好友个人信息 (98cat.cn) http://www.whoissoft.com/ Tieba.in Inc. - 贴吧黑洞工具箱 - Panda So 不二的贴吧工具箱 - 82CAT - Panda So 查贴吧_贴吧用户查询分析工具_贴吧发言查询器_ouo工具 - Panda So

![扫盲“社会工程学”[5]:你该如何【防范】?](https://www.panda.tw/content/uploadfile/202504/a7081744832221.jpg)

1 年前

扫盲“社会工程学”:你该如何【防范】? 文章目录 ★组织机构该如何做?★个人该如何做? 经过前面几个帖子的介绍,大伙儿应该能看出来,社会工程学的应用范围是很广泛滴。它的应用会涉及日常生活的许多领域,绝不仅限于信息安全。所以,如何防范就是一个重要的话题了。今年咱们就来聊一下如何防范。 ★组织机构该如何做? 如果你是某公司/某机构里的一个小头目或大头目、甚至老板,那就得多看看这一节;否则的话,直接跳过本节,看下一个章节(个人该如何做)。 ◇普及教育 最要紧的一条就是普及教育了。否则俺也不会在电脑前吭哧吭哧打这么多字,写这么个系列了。一些常识性的基础培训是很重要滴。按照二八原理,20%的简单培训就可以防范80%的潜在攻击。由于“人”是社会工程攻击的主要对象,并且有经验的攻击者都善于寻找组织机构的弱点,所以普及教育务必要涵盖到每一个人(连公司的扫地阿姨也不要放过哦:-)。 另外要强调的一点是:要重视对新员工的培训。很多时候,新员工往往是攻击者的突破点。首先,新员工初来乍到,跟周围的同事不熟,容易把攻击者误认为同事;其次,新员工往往怕得罪人,容易答应攻击者的各种要求。 ◇严格的认证 认证(Authentication)是一个信息安全的常用术语。通俗地说,认证就是解决某人到底是谁? 由于大部分的攻击者都会用到“身份冒充”这个步骤,所以认证就显得非常必要。只要进行一些简单的身份确认,就能够识破大多数假冒者。比如碰到公司内不认识的人找你索要敏感资料(参见“这里”的示例),你可以把电话打回去进行确认(最好是打回公司内部的座机)。 ◇严格的授权 授权(Authorization)和认证一样,也是一个常用的信息安全术语。通俗地说,授权就是解决某人到底能干啥? 对于组织机构来说,授权要尽量细化、尽量最小化。 举个例子。如果某软件公司中,所有的程序员都可以访问所有的源代码,那源代码泄漏的风险就很大。只要有一个人出问题,攻击者就可以得逞。反之,如果每个人只能访问自己开发的那部分代码,那安全风险就会小很多。即使某人上当受骗,也只会泄漏部分代码。 ◇信息分类 在组织机构中,最好要有信息分类的制度。根据信息的重要程度,定出若干级别。越是机密的信息,知道的人越少。 比如在我负责的团队中,源代码的敏感度高于软件安装包。因此,源代码服务器只有开发人员能够访问;而放置安装包的发布服务器,大部分人(比如测试人员、产品人员)都可以访问。 ◇别乱丢办公垃圾 看完信息收集的帖子,大伙儿应该明白,乱扔垃圾可不光是砸到花花草草的问题,更危险的是给垃圾分析者提供了大量有价值的素材。这也就是为啥要给扫地阿姨培训社会工程学的道理。 ◇文化 最后再来说一下企业文化对社会工程攻击的影响。 在之前的帖子,俺已经介绍了“通过权威来施加压力”的攻击手法。如果某个组织机构的等级很森严,就容易给攻击者留下利用的机会。还有一些组织机构,里面的人员都是好好先生,每个角落都是一团和气。这种机构和等级森严的组织一样,容易被攻击者利用。 所以,假如你碰巧是组织机构内部的一个实权人物,或许可以尝试改变一下现状。不过俺要提醒一句,一个组织机构(尤其是政府机构)的文化是很难轻易改变滴。所以,别对这个招数报太大希望 :-( ★个人该如何做? 前面介绍了企业内部的防范措施,接着就该说说个人该如何应对了。 ◇多了解一些社会工程学的手法 俗话说:知己知彼,百战不殆。如果你不想被人坑蒙拐骗,那就得多了解一些坑蒙拐骗的招数。除了俺提到过好几次的《欺骗的艺术》(凯文·米特尼克所著),你还可以通过互联网找到很多类似的资料。这些资料有助于你了解各种新出现的社会工程的手法。 另外,很多文学作品、影视节目也会掺杂社会工程学的情节。比如前段时间热播的《潜伏》,里面的主人公余则成显然是一个社会工程学老手。细心的同学应该能从中窥探到不少奥妙。 ◇保持理性 在如何施加影响的帖子里,俺已经列举了很多种手法。这些手法不外乎都是利用人【感性】的弱点,然后施加影响。所以,尽量保持理性的思维(尤其在和陌生人沟通时)有助于减少你被攻击者忽悠的概率。不过捏,保持理性,说起来简单,做起来未必简单 :-( 以后俺有空再来聊聊这方面的话题。 ◇保持冷静 还有一些“社会工程学”的惯用伎俩是【制造恐慌】。大部分人在慌乱之中就容易入套。 所以,保持冷静也很重要。不过捏,还是刚才那句话——说起来简单,做起来未必简单。 ◇保持一颗怀疑的心 这年头,除了骗子是真的,啥都可能是假的。比如,你收到的邮件,发件人地址是很容易伪造滴;比如,你公司座机上看到的来电显示,也可以被伪造;比如,你收到的手机短信,发短信的号码也可以伪造。 所以,保持一颗怀疑的心,也是非常必要的啊! ◇别乱丢生活垃圾 :) 不光上述提到的办公垃圾有潜在风险,生活垃圾一样也会被垃圾分析者利用。比如有些粗心的同学会把帐单、发票、取款机凭条等东西随意丢在垃圾桶中。一旦碰上有经验的垃圾分析者,你没准就麻烦了。 ◇(其它) 肯定还有俺没提及的防范措施,欢迎大伙儿(到博客评论区)补充。回到本系列的目录 版权声明本博客所有的原创文章,作者皆保留版权。转载必须包含本声明,保持本文完整,并以超链接形式注明作者编程随想和本文原始地址:https://program-think.blogspot.com/2009/07/social-engineering-5-defend.html

![扫盲“社会工程学”[4]:【综合运用】举例](https://www.panda.tw/content/uploadfile/202504/a7081744832221.jpg)

1 年前

扫盲“社会工程学”:【综合运用】举例 文章目录 ★举例1:获取通讯录★举例2:获取财务报表★总结 前面的几个帖子已经介绍了社会工程学的一些常见伎俩(主要是“信息收集”、“假冒身份”、“施加影响”这三个手法),今天俺要来举几个综合性的例子。通过这些例子,大伙儿可以见识一下那些社会工程学的老手是如何把各种伎俩有机结合起来,并达到最终的目的。 为了避免引起不必要的误解,俺事先声明如下: 由于本人才疏学浅,难以凭空捏造出各种社会工程学案例的场景,因此后面有些例子的灵感,是来自于凯文·米特尼克所著的《欺骗的艺术》。另外,俺举这些例子只是教大家如何防范,决无教唆的意图。如果有人企图追究俺教唆犯罪的责任,拜托去找米特尼克先生,别来找俺滴麻烦 :-) ★举例1:获取通讯录 某个聪明的猎头(按照前面帖子的惯例,不妨称之为小黑)需要搞到一家大公司研发部门的通讯录。为了达到目的,小黑决定采取一些社会工程学的技巧。 首先,要选定突破口——也就是容易被利用的人。在这个案例中,小黑决定从前台和研发部秘书作为突破口。为啥要选择两个人捏?有一个原因在于,这两人的工作性质决定了他们会比较乐于助人,也就比较容易被小黑利用。接下来,咱们看看小黑是如何达到目的。 ◇步骤1:获取前台的Email地址 此步骤就是之前的帖子介绍的“信息收集”。由于前台的电子邮件地址不是敏感信息,不会有严格的访问控制,可以比较容易获取。比如想办法拿到前台的名片或者在打电话跟前台套近乎。具体细节俺就不多啰嗦了。 ◇步骤2:搞定研发的秘书 接着,小黑打电话给研发的秘书(搞到研发秘书的分机号也不是什么难题),然后谎称自己是总裁办的秘书,急需一份研发人员的清单。然后,小黑让研发的秘书把整理好的人员清单发送到 xxxx 邮件地址(也就是步骤1获取的前台 email 地址)。这个步骤是整个计划的关键点。为了达成此步骤,需要用到“假冒身份”和“施加影响”这两个手法。通过冒充总裁办的人,造成一种潜在的威慑。而且小黑在通话的过程中自然流露出焦急的情绪,显得更加逼真。对于研发秘书而言:虽然研发人员的清单比较敏感,但由于索要清单的是总裁办的人,也就不好拒绝了。而且对方留得email地址是本公司的邮箱,想想也就没啥好顾虑的了。 ◇步骤3:搞定前台 打完步骤2的电话之后,小黑就赶紧打第3个电话给前台。下面是双方的对话。 前台:你好,哪位?小黑:我是总裁办的XXX秘书。前台:你有什么事情吗?小黑:我正陪同XX副总裁在某处开会,XX副总裁需要一份资料。我已经找人整理好了,等一下会发到你的邮箱。你收到之后,请帮忙传真到XXXXXXXX号码。前台:好的。还有其它事情吗?小黑:没有了,多谢! 对于前台而言,她先接到一个电话让她收邮件,紧接着确实收到一份从公司内部邮箱发出的材料。所以她自然也就不会起疑心了。 ★举例2:获取财务报表 前面的那个例子稍显简单,再来说一个稍微复杂点的例子。 某商业间谍兼资深黑客(还是简称为小黑)需要搞到某大公司内部的财务报表(可以卖大价钱哦)。由于这个财务报表是很敏感的资料,一般员工是接触不到滴,只有财务部的少数主管才能看到这些报表。而财务部的主管,肯定都知道这些报表的重要性。所以,小黑再想用"案例1"的伎俩是行不通滴。 小黑冥思苦想之后,决定采用“木马计”,在财务主管的电脑中植入木马(如果你不晓得“木马”是啥,自己先上网查一下)。一旦木马植入成功,那财务报表就是手到擒来、不费吹灰之力了。具体的实施步骤如下: ◇步骤1:准备阶段 准备阶段主要办三件事:首先,想办法搞到公司的通讯簿。通过案例1,大伙儿应该知道这个不难办到;然后,通过各种途径(具体的途径,请看之前的“信息收集”)了解该公司内部的一些情况(尤其是 IT 支持部和财务部的人员情况);最后,用化名去开通一个手机(有经验的攻击者肯定用假名,以免被抓)。 ◇步骤2:忽悠财务主管 由于前面的准备工作,小黑了解到财务部某主管(不妨叫小白)的姓名和分机号。然后小黑打给该主管。下面是双方对话。 小白:你好,哪位?小黑:我是IT支持部的张三。你是财务部的主管小白吧?小白:对的。有啥事儿?小黑:最近几天,你们财务部的网络正常吗?有没有感觉网络时断时续的?小白:好像没有嘛。小黑:有几个其它的部门反映网络不正常,所以我来问问你们的情况。如果这几天你碰到网络异常,请打电话给我。我最近忙着处理电脑网络的故障,不经常在座位上。你可以打我的手机,号码是13901234567。小白:好的,我记一下。小黑:另外,我想确认一下你电脑的网络端口号。小白:什么是“网络端口号”?小黑:你先找到你电脑的网线,在网线插在墙上的地方应该贴个标签,那上面的写的号码就是你电脑的“网络端口号”。你把上面的号码告诉我。小白:等一下,我看一下......哦,看到了,上面写着“A1B2C3”。小黑:嗯,很好。我只是例行确认一下。祝你工作愉快。再见。 ◇步骤3:欺骗IT支持部 接着小黑耐着性子等待2到3天,然后打电话给 IT 支持部的某工程师(不妨称李四)。由于之前的准备工作,小黑知道李四管理公司的某些路由器和交换机。 小黑谎称自己是新来的网络工程师,正在财务办公室帮小白排查网络问题,请李四帮忙把网络端口号为“A1B2C3”的网络连接断开。 对李四而言,由于对方能准确说出小白的姓名以及小白电脑的网络端口号,所以李四就相信了他的话,并按照要求把对应的网络连接断开。 ◇步骤4:等待鱼儿上钩 打完这个电话之后,接下来小黑就稍息片刻,等着小白的电话。果然,不出几分钟,小白就打了他的手机。 小黑:你好,我是IT支持部的张三。你是哪位?小白:我是财务部的小白主管。前几天你给我打过电话的,还记得吗?今天网络果然出问题了。所以打你电话找你帮忙。小黑:哦,是吗?那我帮你查一下,应该很快能搞定的。 大约十分钟之后,小黑重新打给IT支持部的李四,让他把端口号为“A1B2C3”的网络连接重新开通。 ◇步骤5:大功告成 网络重新开通之后,小黑又打给小白。 小白:你好,哪位?小黑:我是IT支持部的张三。刚才已经帮你把网络故障解决了。你现在试试看,网络应该通了。小白:我看一下,嗯,果然通了!太好了!太谢谢你了!小黑:不过,最近几天这个问题可能还会反复出现。小白:啊!那可咋办?我们财务部月底正忙着呢?可经不起这个折腾啊!小黑:办法倒是有一个,你需要安装一个网络模块的补丁,基本上就可以解决这个问题了。我等一下发到你邮箱中。你收到之后,把邮件附件中的程序安装一下就行了。小白:哦,好的。小黑:顺便提醒你一下,有些杀毒软件可能会把这个补丁误报为有害程序。你如果碰上这种情况,可以先把杀毒软件关闭,再重新安装一次就可以了。小白:哦,我晓得了,谢谢。 然后,小黑就往小白的邮箱发了一个木马,并且把邮件的发件人地址伪装成 IT 支持部张三的地址,免得引起怀疑。 对于小白而言,张三(冒充的)刚刚帮他解决了网络故障。所以小白根本不会怀疑此人的身份。自然也不会怀疑邮件有诈。 ★总结 由于篇幅有限,俺就不多举例了。从上述案例来看,社会工程高手在搞定复杂问题之前,一般会制定好一个计划,并且在计划的每一个步骤都会充分利用前面几个帖子提到的技巧。另外,在整个攻击过程中,攻击者无非就是做一些调研,打几个电话,成本非常低,被抓的风险也很小;而他们一旦得手,获益却很大。可能就是由于这种较大的反差,导致社会工程攻击在整个信息安全领域的比重不断增加。 本系列的下一个帖子,俺来介绍一下如何防范社会工程学攻击。回到本系列的目录 版权声明本博客所有的原创文章,作者皆保留版权。转载必须包含本声明,保持本文完整,并以超链接形式注明作者编程随想和本文原始地址:https://program-think.blogspot.com/2009/06/social-engineering-4-example.html

You can ask me anything about tech, tools, or site content.