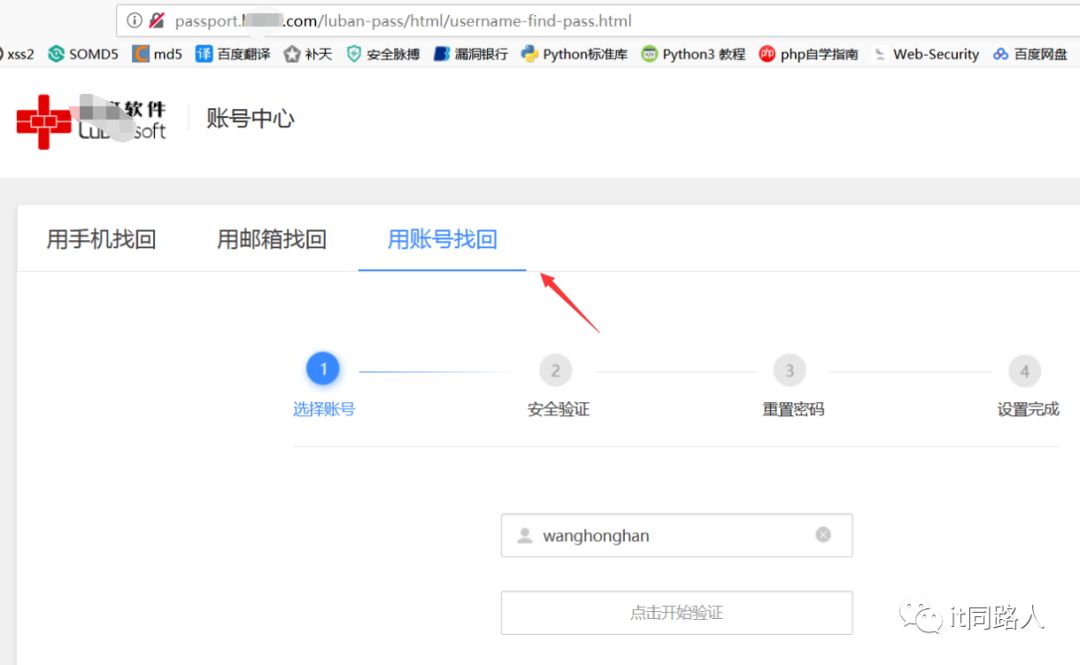

1 记一次任意密码重设 准备工具: 网站Burp Suite Scanner 首先先找到忘记密码处。 然后选择账号找回 填写好要重设的账号名后,单击开始验证。 然后使用burp进行抓包,接着单击发

5 个月前

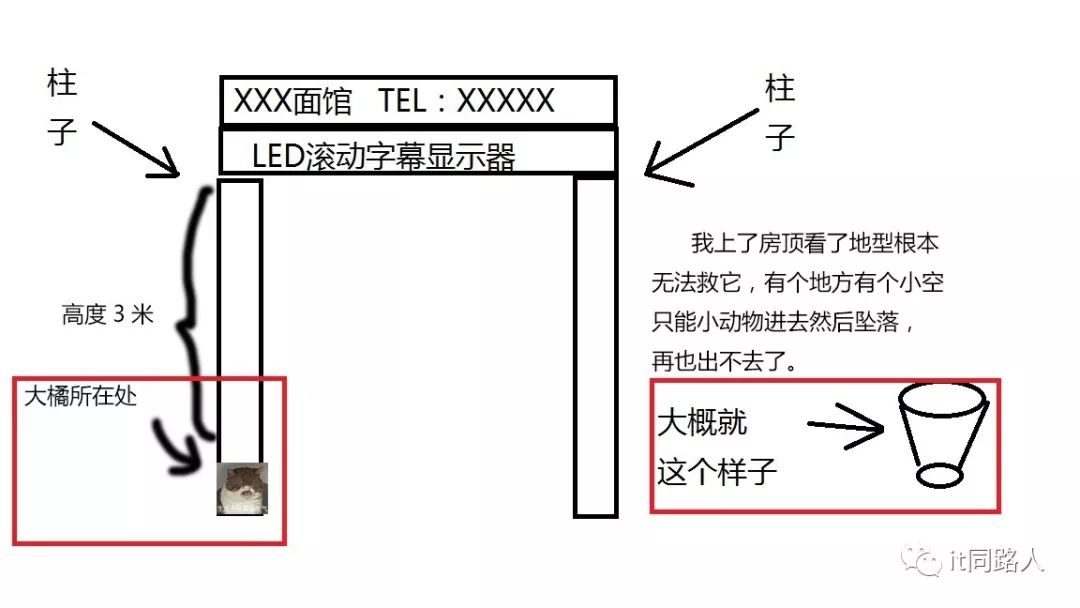

今天我除了皮,我还做了这几件小事情。 事情经过是这样的:我像往常一样在马路上走着去吃餐点,突然听到一只猫咪它的微弱叫声。这个声音令我有些熟悉我想我应该见过它,我很好奇这个声音到底是从那里传来的呢

5 个月前

记一次用sqlmap写入文件测试 随手测试了下,是个注入,于是就打算丢到了sqlmap里面。 可是sqlmap却是抽了疯是的。。 看着情况,也不是一时半会能有结果。 于是闲着也是闲着,手工测试一波。

5 个月前

某网站逻辑漏洞导致手机号解绑绕过 前言:因为原来的手机号不用了,每次签到都提示安全风险,试着解绑手机号,但是需要原手机号短信验证。 0x01先来到电脑版网站,并且进入个人设置-绑定设置,试着解绑手

5 个月前

access数据SQL注入测试 http://www.xxx.com/zxdt_detail.asp?id=1080 看到是注入点,当然首选肯定是先用sqlmap跑下。 access数据库 能正常跑

5 个月前

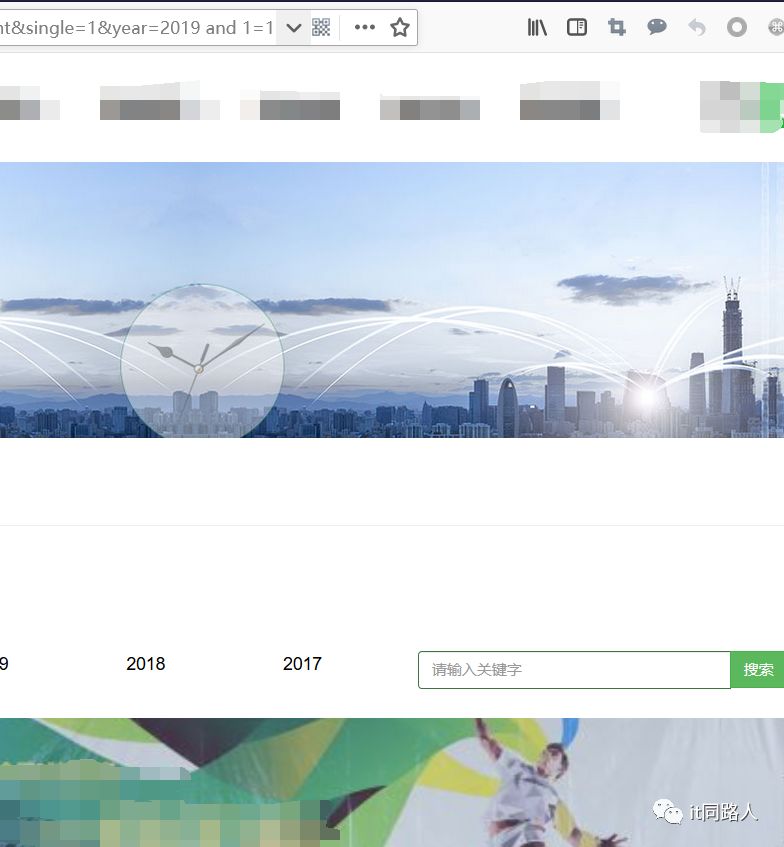

一次利用updatexml() 函数注入测试 测试注入基本手法 加单引号报错然后and 1=1 正常 and 1=2 报错了 顿时心中大喜 有戏啊 直接order by 看看 然后心瞬间就凉了

5 个月前

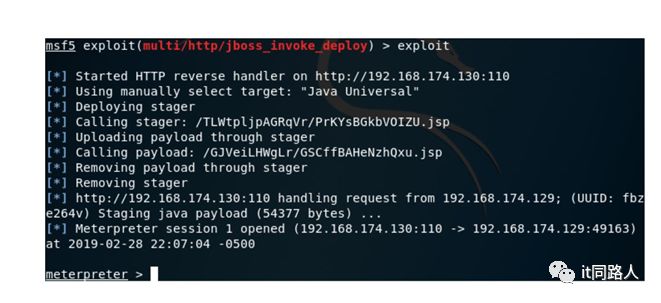

MSF中Jboss模块直接利用 实验环境: Kali linux 2018 Windows server 2008 x64 JBOSS 4.2.3 安全检测过程: 在MSF中本身自带一些针对JBO

5 个月前

意外发现一套cms的注入漏洞 (说明:此次检测为官方授权检测!!!表情包与文章无关) 正文如下: 事情是这样的某一天在一个安全交流群里聊天,一个朋友说他们老师叫他去检测下他们学校官网,后来朋友他找到了

5 个月前

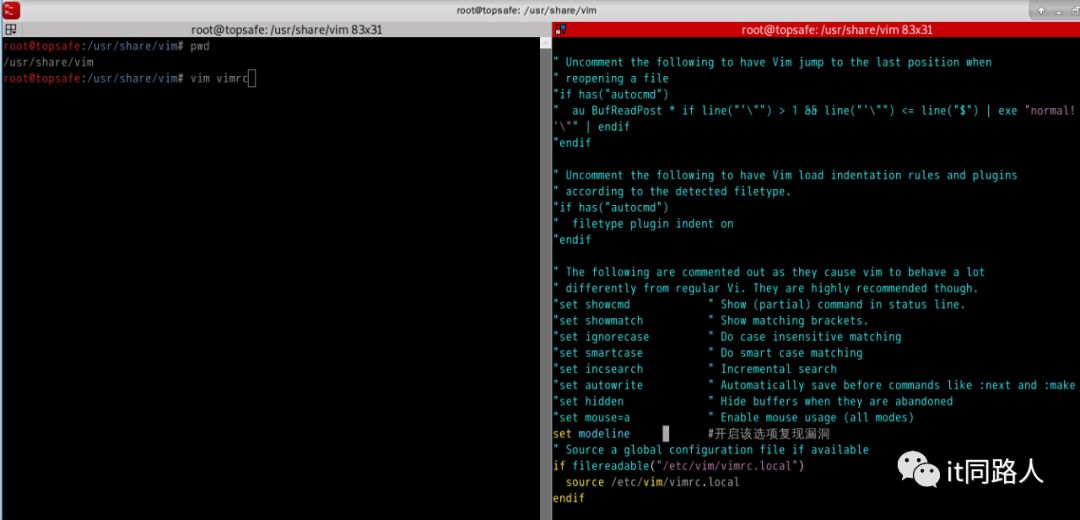

漏洞概要: 在8.1.1365之前的Vim和在0.3.6之前的Neovim很容易通过打开特制的文本文件而通过模型执行任意代码。 复现条件: 确保未禁用modeline选项(:set modeline

5 个月前

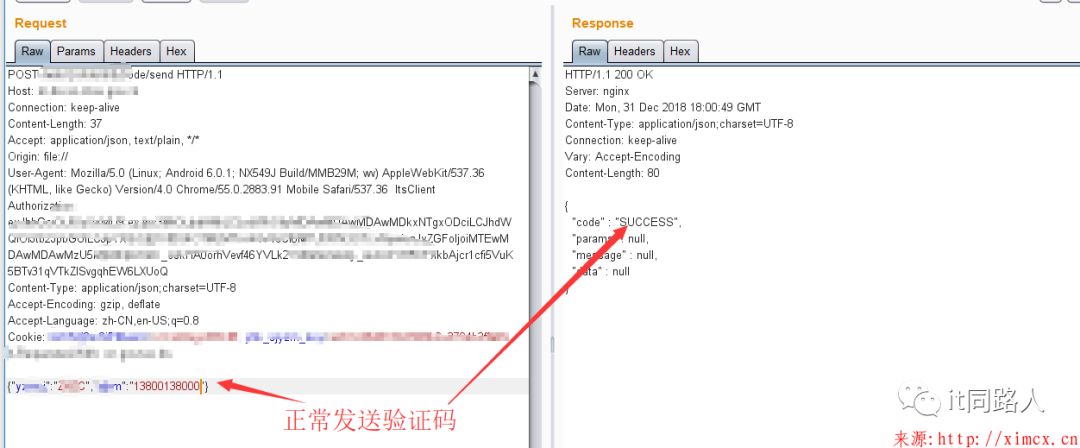

这个姿势是我在7、8月份做测试的时候发现的,但是在最近的一次测试中又有网站出现同样的问题,所以在这里给大家分享下过程。 0x01先抓包获取发验证码的数据包,并成功发送 0x02接着连续发送这个数据

5 个月前